Google reCAPTCHA 管理控制台:访问、设置与密钥管理

如果您运营的网站使用了 reCAPTCHA,那么 Google reCAPTCHA 管理控制台就是您管理一切的核心中枢:注册站点、获取 API 密钥、调整安全设置以及监控告警。然而,许多站长只在初次配置时使用它一次,之后便不再返回——从而错过了一些本可以显著提升安全性和用户体验的设置。

本指南将带您了解 reCAPTCHA 管理控制台的各个部分:如何访问它、每项设置的作用是什么、如何安全地管理您的密钥,以及从第一天起就应养成哪些安全习惯。

什么是 Google reCAPTCHA 管理控制台?

Google reCAPTCHA Admin Console(可通过 google.com/recaptcha/admin 访问)是 Google 免费 reCAPTCHA 服务的基于 Web 的管理界面。通过该控制台,您可以注册新站点、查看并复制您的 site key 和 secret key、更新域名允许列表、管理共同所有者,并在不再需要时永久删除密钥。

需要将其与 Google Cloud Console 区分开来,后者承载的是付费版 reCAPTCHA Enterprise。如果您使用的是适用于 reCAPTCHA v2 或 v3 的标准(免费)google recaptcha 管理界面,那么您只需在 google.com/recaptcha/admin 中操作。Enterprise 用户则是在 Google Cloud 内部操作,拥有独立的密钥管理流程、额外的风险评分仪表板以及基于 IAM 的访问控制。

谁适合阅读本指南:

为表单或登录页面添加机器人防护的网站所有者和站长

将 reCAPTCHA v2 或 v3 集成到 Web 应用中的开发者

负责跨环境密钥管理规范的产品经理和安全工程师

如何访问 reCAPTCHA 管理控制台

前提条件:

一个 Google 账号(个人账号或 Workspace 账号)

对您想要保护的域名拥有所有权或管理权限

访问步骤:

打开浏览器并访问 google.com/recaptcha/admin。

使用您的 Google 账号登录,以便为您的站点获取一对 API 密钥。该账号将成为主所有者。

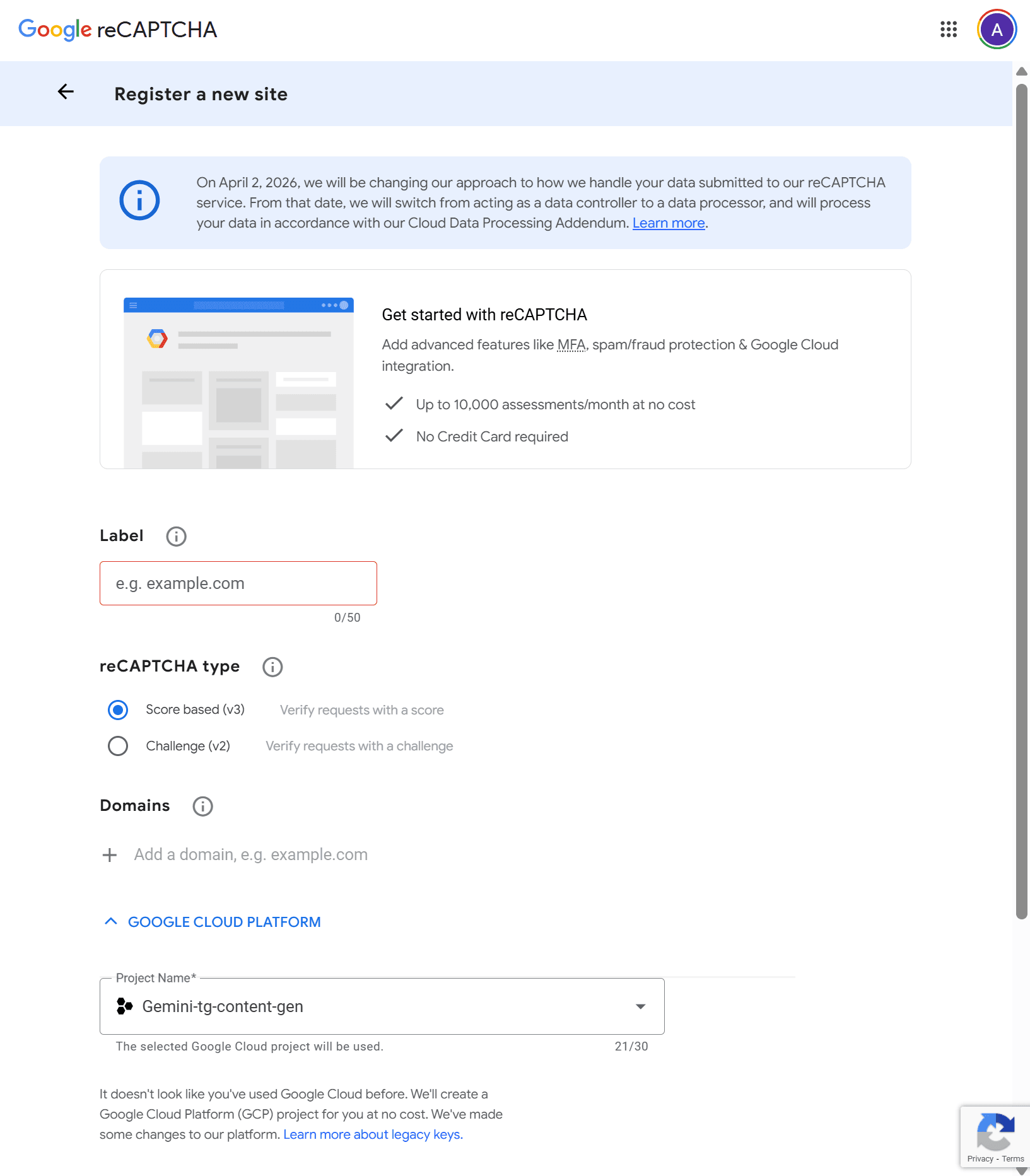

登录后,新账号会看到一个提示,要求注册第一个站点:

在这里,您需要填写以下字段:

Label: 仅用于您在控制台中识别该条目的显示名称。建议使用描述性名称,例如 Production – Checkout Form 或 Staging – Contact Page。它不会影响 SEO 或安全性;其作用纯粹是为了内部识别清晰,尤其是在管理多个密钥时。

reCAPTCHA type: 请参见下表。

Domains: 限制哪些域名可以使用此密钥加载并提交 reCAPTCHA token。对于 example.com 的注册会自动覆盖 subdomain.example.com —— 无需单独列出子域名。需要注意以下规则:

不要包含路径、端口、查询字符串或片段(例如,应使用 example.com,而不是 example.com/contact)。

域名变更的传播可能需要最多 30 分钟。

此字段不适用于 reCAPTCHA v2 Android 站点类型。

将此列表保持精简且严格,是防止您的密钥被第三方域名未经授权使用的最有效方式之一。

Google Cloud Platform: 创建的 API 密钥将在 Google Cloud Platform 中进行管理。因此,如果您尚未拥有 Google Cloud Platform 账号或项目,系统会提示您自动创建一个。

选择您的 reCAPTCHA 类型,因为注册完成后将无法更改:

当使用 google recaptcha v2 路径时,您获得的是一个基于挑战、且安全级别可调的 widget。使用 recaptcha v3 路径时,防护则是不可见且基于评分的——您的服务器决定如何处理结果。

勾选 “I agree…” 复选框并点击 Submit,以注册您的第一个站点。

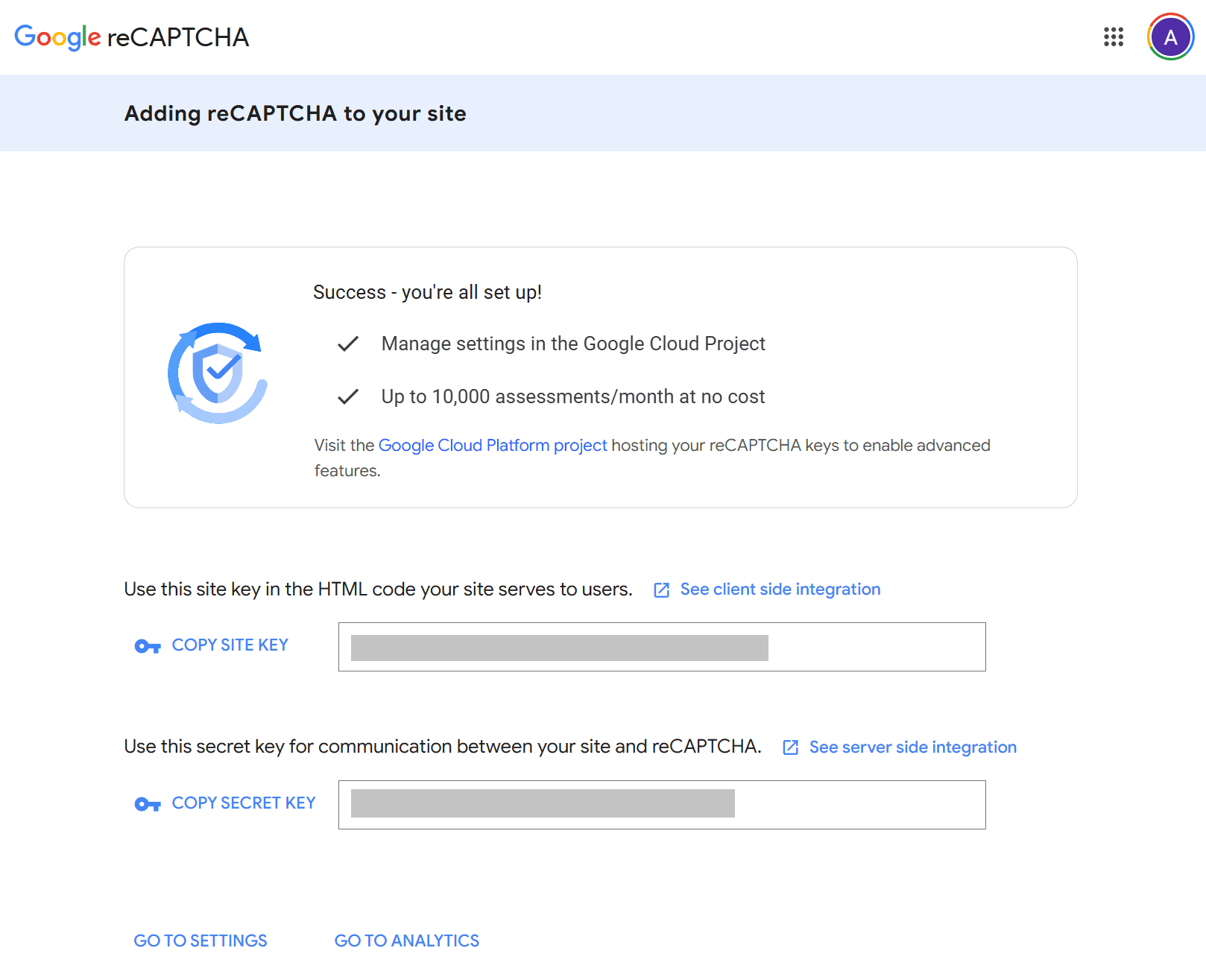

提交后,Google 会立即提供您的 Site Key(公开)和 Secret Key(私有)。请立即安全保存 secret key —— 像对待数据库密码一样谨慎地保护它:

注意: 此后,您将可以在 Google Cloud Console 中管理您的密钥(Security > Detections and Controls > reCAPTCHA)。

点击 Go to Settings,打开您的 API 密钥的其他设置:

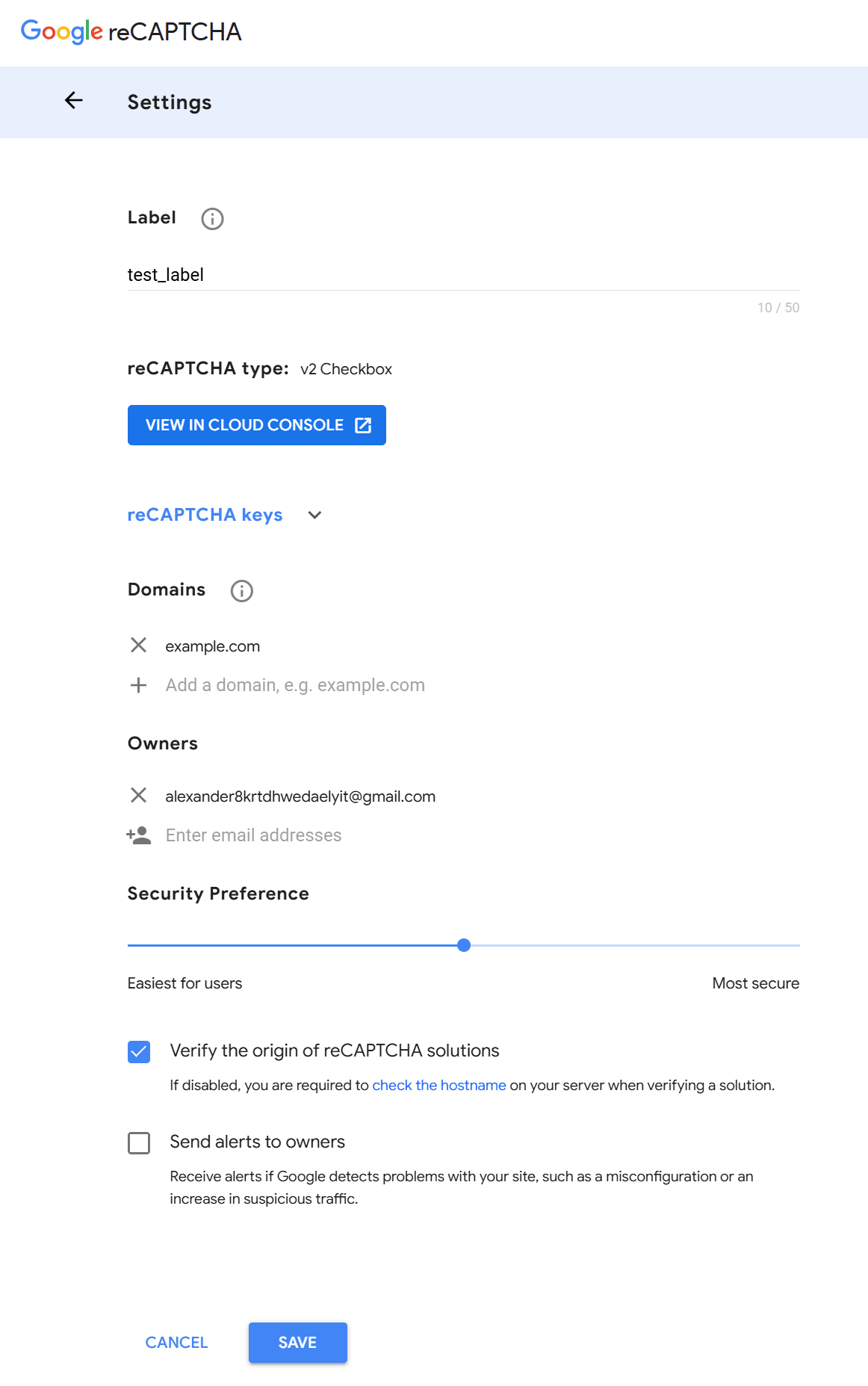

在这里,您可以管理以下字段:

Owners

拥有 site key 完整管理权限的 Google 账号邮箱地址列表。每个邮箱地址都必须关联到一个 Google 账号。您可以用它来添加共同所有者,例如其他开发人员或安全团队负责人。对于业务关键型密钥,始终至少保留两位所有者——如果唯一所有者账号失去访问权限,密钥可能会很难恢复。

Security Preference(仅适用于 reCAPTCHA v2)

这是一个可调节滑块,仅出现在 recaptcha v2 路径中,范围从 "Easiest for users" 到 "Most secure"。将滑块调向 "Most secure" 意味着会有更多用户看到图片挑战,从而降低机器人风险,但代价是增加用户操作阻力。调向 "Easiest for users" 则会减少挑战次数,提升转化率,但同时接受略高一些的风险。请根据您的流量特征找到合适的平衡点,并持续监控误报率。

AMP Compatibility(仅适用于 reCAPTCHA v3)

这是一个复选框,允许您的 v3 site key 通过 amp-recaptcha-input 组件与 AMP(Accelerated Mobile Pages)配合使用。只有在您的站点提供 AMP 页面时才需要启用——对于标准 HTML 页面则没有必要。

Verify Origin

启用后(默认状态),Google 会验证 reCAPTCHA token 是否是在您允许列表中的某个域名上生成的。如果您关闭此开关,就需要由您自己在服务器端进行 token 验证时检查 hostname 字段。通常不建议禁用该选项;只有在您已经明确实现了服务器端 hostname 校验时才应这样做。

Send Alerts to Owners

启用后,如果 Google 检测到您的站点存在问题——例如可疑流量突然激增、密钥在未授权域名上被使用,或出现配置问题——它会向所有 owners 发送电子邮件通知。 请始终保持此项开启。 这通常是您的密钥已被泄露或集成出现故障时最快的预警信号。

点击 Save

在 Google Cloud Console 中管理 reCAPTCHA API 密钥

创建 API 密钥后,您可以在 Google Cloud Console 中管理它们:

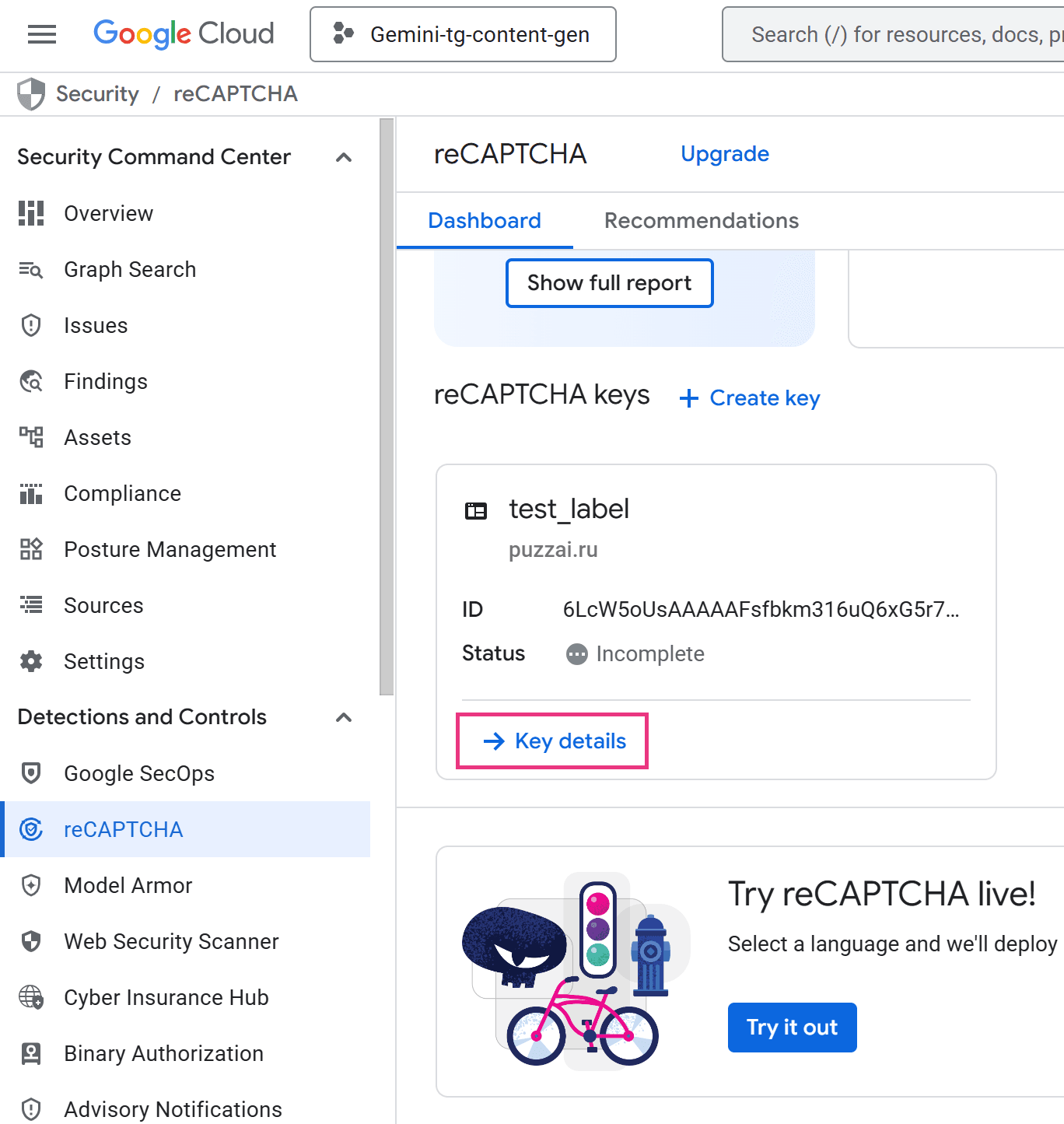

- 要查看现有站点的密钥,请打开 Google Cloud Console > Security > Detections and Controls > reCAPTCHA > Dashboard 标签页,然后稍微向下滚动到 reCAPTCHA keys 部分:

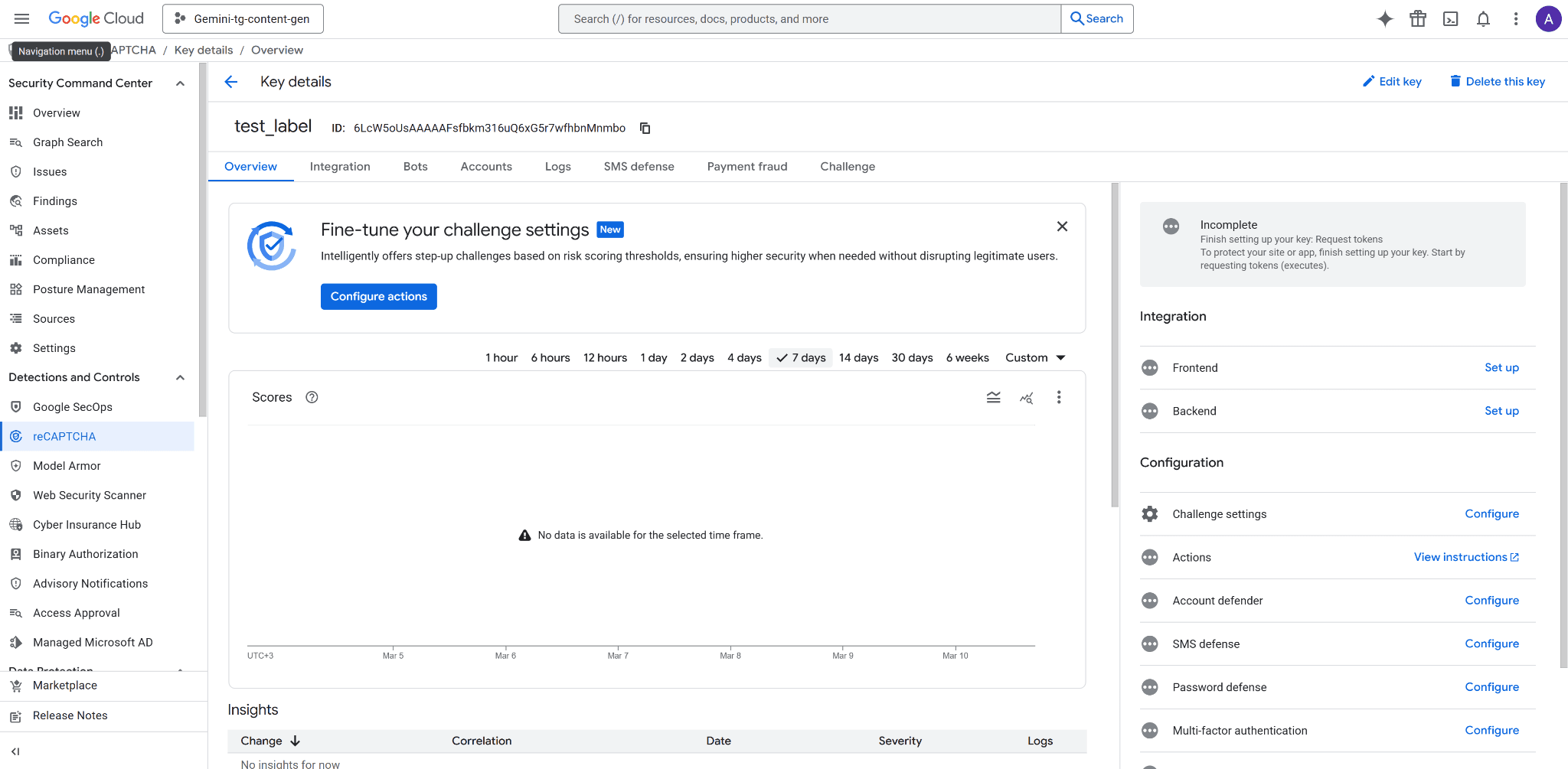

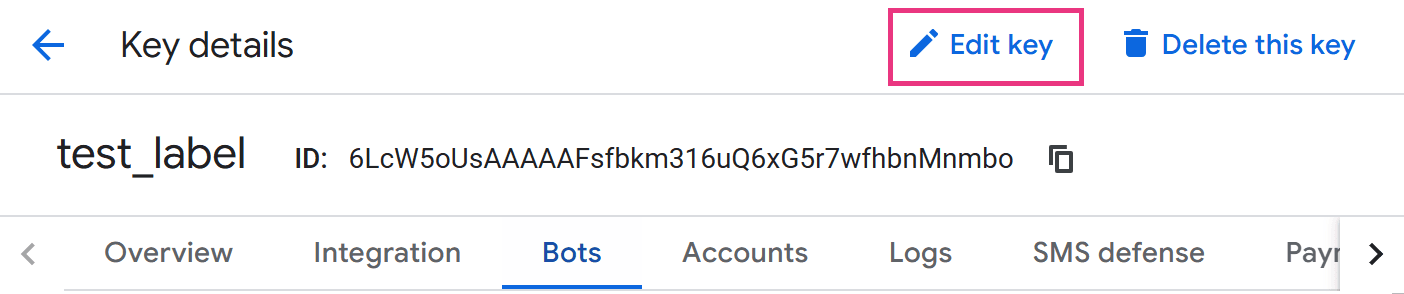

- 点击 Key details,您将进入 Key details 面板:

- Overview 标签页提供密钥设置菜单:

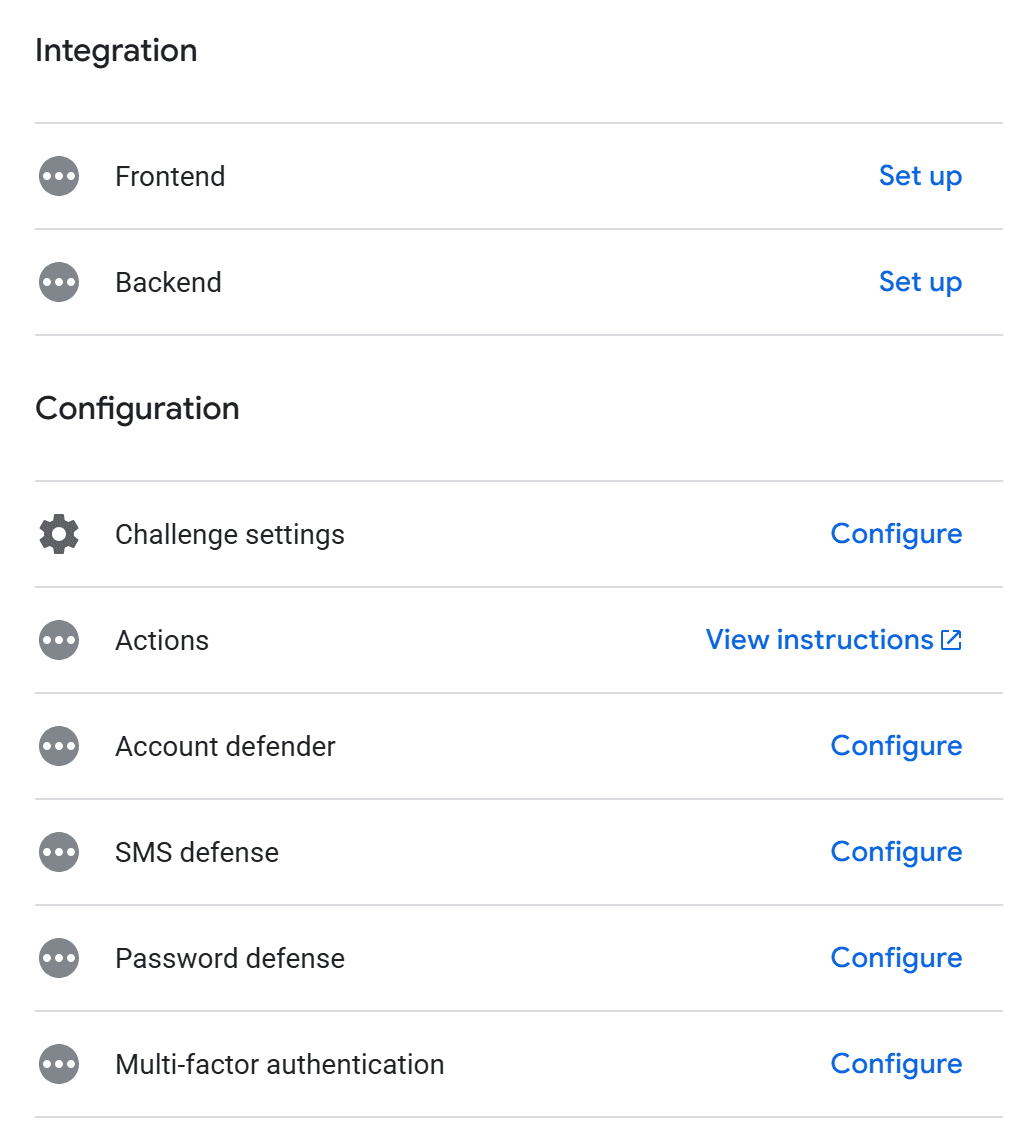

Integration > Frontend 和 Backend:会将您切换到 Integration 标签页,并引导您完成将 captcha 集成到网站中的过程。

Challenge settings:设置将呈现给用户的挑战复杂度和频率。

Account defender:Account defender 可帮助保护网站免受与账号相关的欺诈活动。通过使用针对站点的模型来分析用户随时间变化的行为,Account defender 可以帮助您检测可疑活动、行为相似的账号,以及来自被标记为特定用户可信设备的请求。

SMS defense:SMS toll fraud,也称 SMS pumping,是指攻击者利用您的短信登录或 MFA 流程向高资费短信号码大量发送短信,从而造成意外费用。借助 SMS defense,您可以在发送消息前获得风险评分,从而帮助您避免潜在欺诈并保护您的平台。

Password defense: Password defense 使用一种保护隐私的机制,将用户凭据与 Google 的泄露凭据数据库进行校验。您可以将匹配结果作为账号安全性被削弱的信号,并据此采取措施防止账号被接管。

Multi-factor authentication:您可以在可疑情况下为 captcha 添加额外的 MFA。

Fraud Prevention:Fraud Prevention 通过行为分析和来自数十亿笔交易的风险信号,帮助您保护支付交易免受 carding、盗用支付工具欺诈和账号接管的影响。

- 其他标签页——Bots、Accounts、Logs、SMS defense、Payment fraud、Challenge ——会显示您网站在相应领域中的防护统计数据:

![]()

管理您的 reCAPTCHA secret key

在修改 google recaptcha console 中的任何设置之前,理解双密钥模型至关重要。

查看您的密钥

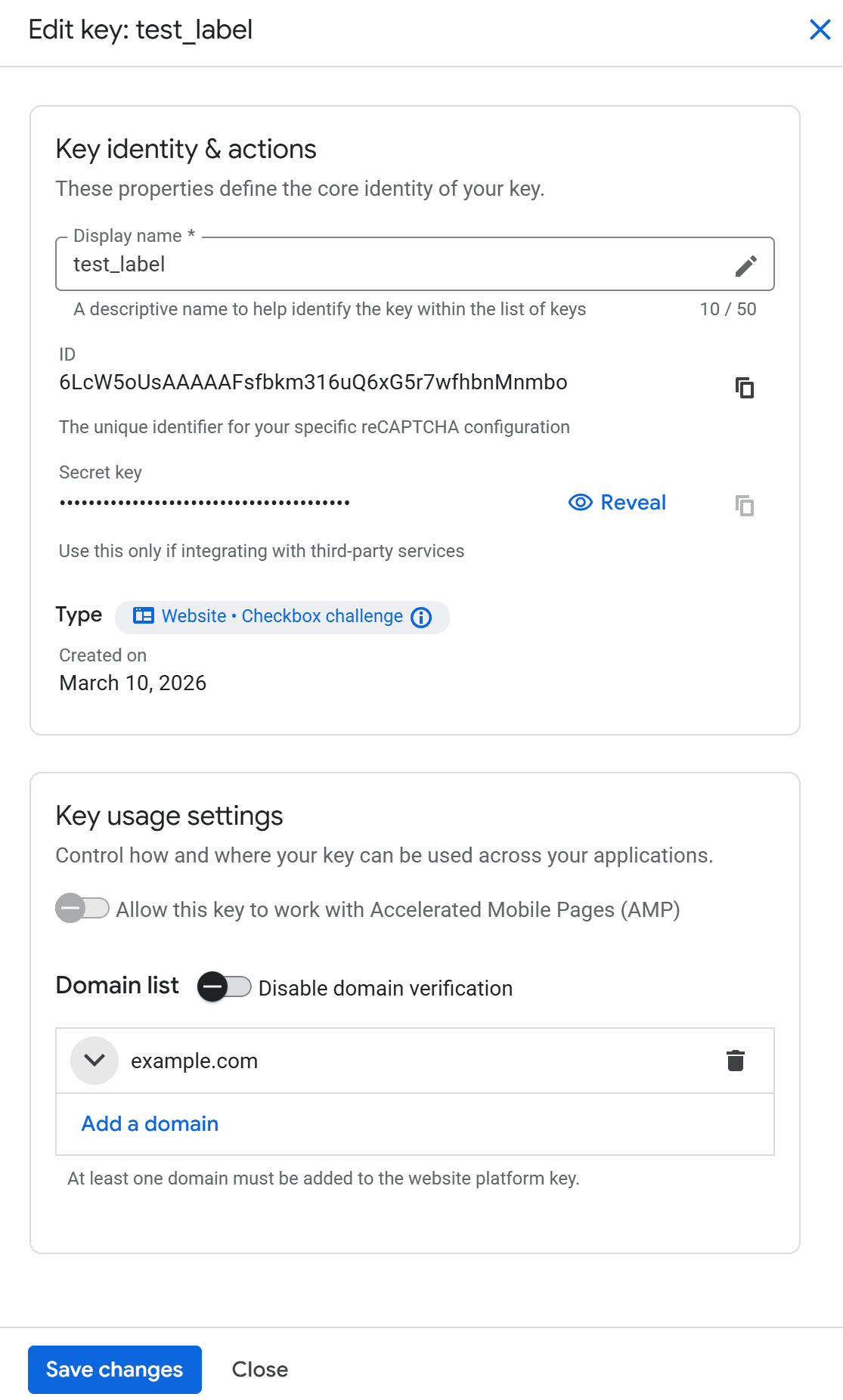

在 Key details 页面(recaptcha admin panel)中,点击 Edit key:

设置菜单将会打开,您会看到 site key 和 secret key:

在这里,您可以编辑 Label 名称、密钥绑定的域名列表,并显示 secret key。禁用域名验证有助于测试,但也会允许该密钥在任何网站上被不受限制地使用。请注意,这会带来被第三方滥用的风险。

轮换或重新生成密钥

标准版 reCAPTCHA Admin Console 目前不提供一键轮换密钥的功能。当密钥已经泄露,或作为定期安全管理实践的一部分时,推荐采用以下方法:

在 google captcha admin 界面中,以相同设置注册一个新站点。

将新密钥部署到您的应用程序中。

只有在确认新密钥已在生产环境中完全正常运行之后,才删除旧密钥。

在确认新密钥已经上线并正常工作之前,不要删除旧密钥。

永久删除密钥

在 recaptcha admin 中删除密钥是不可逆的。任何仍在使用已删除密钥的页面都会静默失败——reCAPTCHA widget 将无法渲染,服务器端验证也会返回错误。在删除之前,请审查所有引用该密钥的代码库、环境配置以及第三方插件。

多密钥策略

对于较大规模的部署,一个实用模式是:

按环境分离密钥——为 production、staging 和 development 分别维护独立密钥。这样可以防止测试流量污染生产环境的分析数据和告警。

按域名分离密钥——如果您运营多个域名,请为每个域名使用单独的密钥。这样可以隔离事件影响,并让分析数据更有意义。

在本地开发中使用 Google 的测试密钥——Google 为 v2 提供固定测试密钥,这些密钥无需网络调用即可始终通过,有助于保持您的 CI 流水线整洁。

reCAPTCHA Admin Console 的安全最佳实践

遵循以下做法,可以降低您的 reCAPTCHA 配置被滥用或密钥泄露的风险:

绝不要将 secret key 放入前端代码中。它只能存放在服务器端环境变量、密钥管理器(例如 Google Secret Manager、AWS Secrets Manager、HashiCorp Vault)或 CI/CD secrets 中——绝不能存放在公开的 Git 仓库里。

始终在服务器端验证 token,通过使用 secret key 和用户 token 调用 Google 的 https://www.google.com/recaptcha/api/siteverify endpoint。仅依赖客户端验证并不能提供真正的保护。

限制您的 Domains 列表,只保留您实际控制的域名。开放或配置错误的域名列表,无异于向他人敞开密钥滥用的大门。

保持 "Send Alerts" 启用,并确保所有列出的 owners 都拥有活跃且有人监控的邮箱。告警是您最早的预警系统。

如果怀疑密钥已暴露,请主动轮换密钥——例如,公共代码仓库意外包含了 .env 文件,或者拥有密钥访问权限的开发人员离开了团队之后。

定期审查密钥所有权。将前员工或承包商从 recaptcha admin console 的 Owners 列表中移除,以防止未经授权的变更。

为 staging 和 production 使用不同的密钥——绝不要在两个环境之间共用同一把密钥。

对于 reCAPTCHA v3,请在服务器端按操作调整阈值。Google 建议从默认阈值 0.5 开始,并根据 admin console 中观察到的流量进行调整。登录操作可能需要比订阅电子邮件通讯更严格的阈值——按操作调优比全站统一规则能提供更精确的控制。

CapMonster Cloud 与 reCAPTCHA:开发者视角

当开发者构建和维护受 reCAPTCHA 保护的应用程序时,他们往往需要一种可靠的方法,在测试、QA 和集成工作流中自动化与 CAPTCHA 挑战的交互——而不会在每次出现 reCAPTCHA widget 时都打断自动化测试套件。这正是 CapMonster Cloud 发挥作用的地方。

CapMonster Cloud 是一项 CAPTCHA 识别服务,支持通过 REST API 自动求解 reCAPTCHA v2(包括 Invisible 和 Enterprise 变体)以及 reCAPTCHA v3 token。在开发场景中,它直接与您从 google recaptcha admin console 获取的 site key 配合工作:您将 site key 和页面 URL 传递给 CapMonster API,它会返回一个有效的 gRecaptchaResponse token,您可以将其提交到表单或服务器端验证器中。

适用于开发和 QA 团队的实际使用场景:

测试自动化——在无需人工干预的情况下,对受 reCAPTCHA 保护的表单运行端到端测试套件(Selenium、Playwright、Puppeteer)

集成测试——验证您的服务器端 siteverify 逻辑能否在不同环境中正确处理有效 token

staging 环境中的 QA——在 staging 中测试表单提交流程,而无需禁用 reCAPTCHA,也不必仅依赖 Google 的测试密钥

无障碍工作流——在 reCAPTCHA 造成障碍的情况下,为自动化辅助工具提供替代性的完成路径

CapMonster Cloud 同时支持 reCAPTCHA 的 proxyless 和 proxy-based 任务类型,因此在需要匹配 IP 区域的场景中也很灵活。该服务提供 Python、C# 和 JavaScript/Node.js 的客户端库,将集成工作量降低到几行代码。对于偏好无代码方式的团队,CapMonster Cloud 还提供适用于 Chrome 和 Firefox 的浏览器扩展,可在浏览过程中自动处理 CAPTCHA 挑战。

重要提示:仅在您拥有的网站上,或在您已获得明确合法测试授权的网站上,使用自动化 CAPTCHA 求解工具。未经授权在第三方网站上使用,可能违反服务条款和适用法律。

结论

Google reCAPTCHA Admin Console 不只是一个获取 API 密钥的地方——它还是一个主动型安全控制面板。定期审查域名允许列表、按计划轮换密钥、保持 owners 列表最新并启用告警,可以将被动集成转变为主动管理的防御层。

对于需要自动化测试工作流或进行端到端集成验证的开发者来说,像 CapMonster Cloud 这样的工具,能够在受 reCAPTCHA 保护的环境与持续交付流水线之间架起桥梁——它通过简洁直接的 API 支持 reCAPTCHA v2 和 v3(包括 Enterprise 版本)。

准备好简化您的 reCAPTCHA 测试工作流了吗? 立即试用 CapMonster Cloud,亲自体验在 QA 流水线中自动处理 CAPTCHA 可以多么轻松。