Google reCAPTCHA Admin Console: доступ, настройки и управление ключами

Если вы управляете сайтом, использующим reCAPTCHA, Google reCAPTCHA Admin Console — это ваш центральный узел для всего: регистрации сайтов, получения API-ключей, настройки параметров безопасности и отслеживания предупреждений. Однако многие владельцы сайтов настраивают её один раз и больше не возвращаются, упуская параметры, которые могут заметно улучшить как безопасность, так и удобство для пользователя.

Это руководство проведёт вас по всем разделам консоли администратора reCAPTCHA: как получить к ней доступ, что делает каждый параметр, как безопасно управлять своими ключами и какие привычки в области безопасности стоит выработать с первого дня.

Что такое консоль администратора Google reCAPTCHA?

Google reCAPTCHA Admin Console (доступна по адресу google.com/recaptcha/admin) — это веб-интерфейс управления сервисом reCAPTCHA от Google. В консоли вы можете регистрировать новые сайты, просматривать и копировать свой site key и secret key, обновлять списки разрешённых доменов, управлять совладельцами и удалять ключи, когда они больше не нужны.

Важно отличать её от Google Cloud Console, где размещается платный уровень reCAPTCHA Enterprise. Если вы используете стандартный (бесплатный) интерфейс администратора Google reCAPTCHA для reCAPTCHA v2 или v3, вы работаете исключительно в google.com/recaptcha/admin. Пользователи Enterprise работают внутри Google Cloud с отдельным процессом управления ключами, дополнительными панелями оценки риска и средствами управления доступом на основе IAM.

Кому подойдёт это руководство:

Владельцам сайтов и веб-мастерам, добавляющим защиту от ботов в формы или на страницы входа

Разработчикам, интегрирующим reCAPTCHA v2 или v3 в веб-приложения

Продакт-менеджерам и инженерам по безопасности, которые отвечают за безопасное управление ключами в разных средах

Как получить доступ к консоли администратора reCAPTCHA

Предварительные требования:

Учётная запись Google (личная или Workspace)

Право владения доменом(ами), которые вы хотите защитить, или административный доступ к ним

Пошаговая инструкция по доступу:

Откройте браузер и перейдите на google.com/recaptcha/admin.

Войдите в систему с помощью своей учётной записи Google, чтобы получить для сайта пару API-ключей. Эта учётная запись станет основным владельцем.

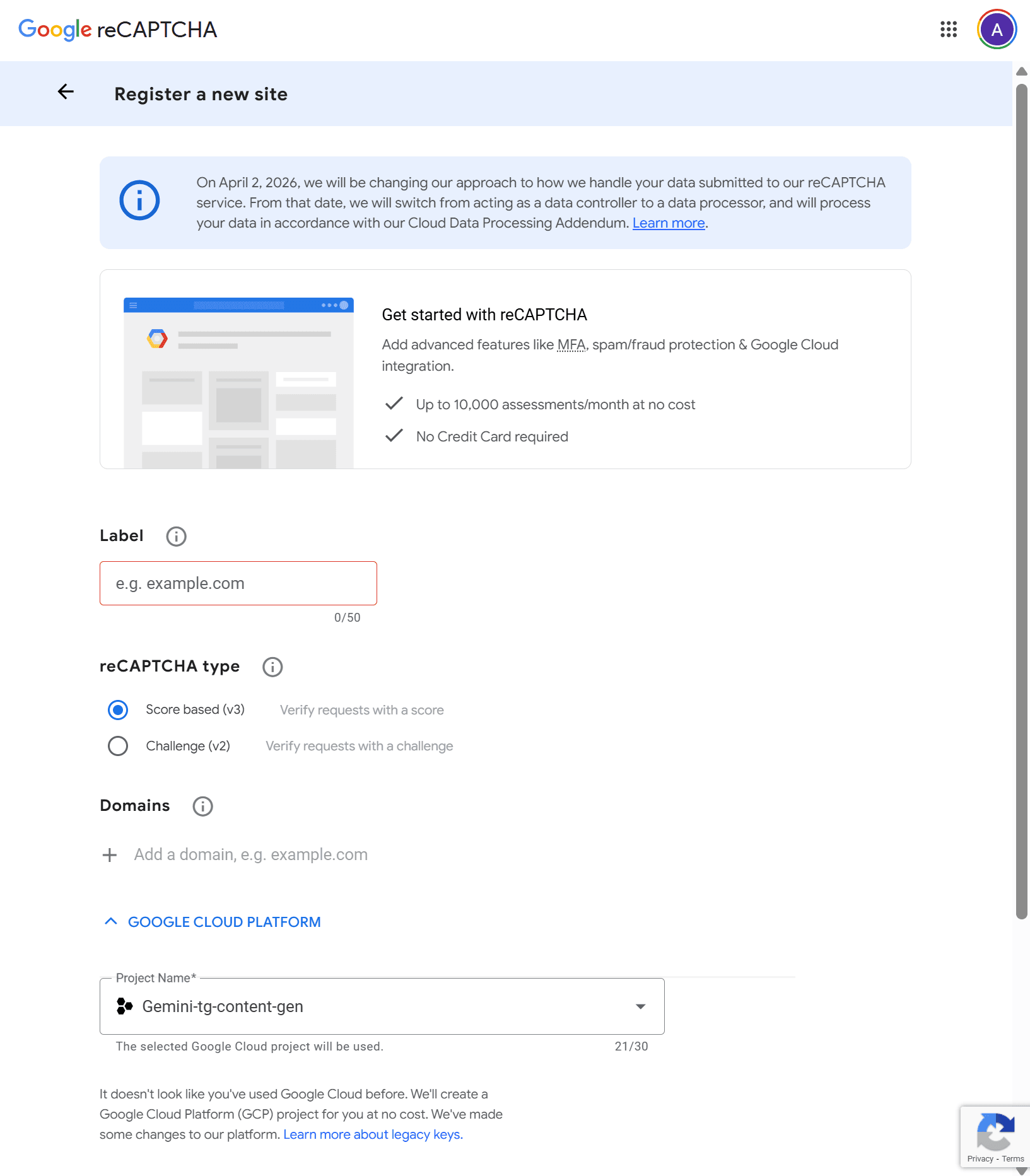

После входа новые учётные записи увидят предложение зарегистрировать первый сайт:

Здесь нужно заполнить следующие поля:

Label: Отображаемое имя, используемое исключительно для вашей собственной идентификации внутри консоли. Используйте понятные варианты, например Production – Checkout Form или Staging – Contact Page. Это не влияет ни на SEO, ни на безопасность; поле нужно только для внутренней ясности, особенно если вы управляете несколькими ключами.

reCAPTCHA type: см. таблицу ниже.

Domains: Ограничивает, какие домены могут загружать reCAPTCHA и отправлять reCAPTCHA-токены с использованием этого ключа. Регистрация домена example.com автоматически охватывает и subdomain.example.com — отдельно перечислять поддомены не нужно. Важно учитывать следующие правила:

Не указывайте путь, порт, строку запроса или фрагмент URL (например, используйте example.com, а не example.com/contact).

Применение изменений доменов может длиться до 30 минут.

Это поле не применяется к типу reCAPTCHA v2 Android.

Поддержание точного списка доменов — один из самых эффективных способов предотвратить несанкционированное использование вашего ключа на сторонних доменах.

Google Cloud Platform: Созданные API-ключи управляются в Google Cloud Platform. Поэтому, если у вас ещё нет учётной записи или проекта Google Cloud Platform, система предложит автоматически создать их.

Выберите свой тип reCAPTCHA, потому что после регистрации изменить его уже нельзя:

При использовании google recaptcha v2 вы получаете виджет-головоломку с настраиваемым уровнем безопасности. При использовании recaptcha v3 защита невидима и основана на оценке риска — ваш сервер сам решает, что делать с результатом.

Установите флажок “I agree…” и нажмите Submit, чтобы зарегистрировать свой первый сайт.

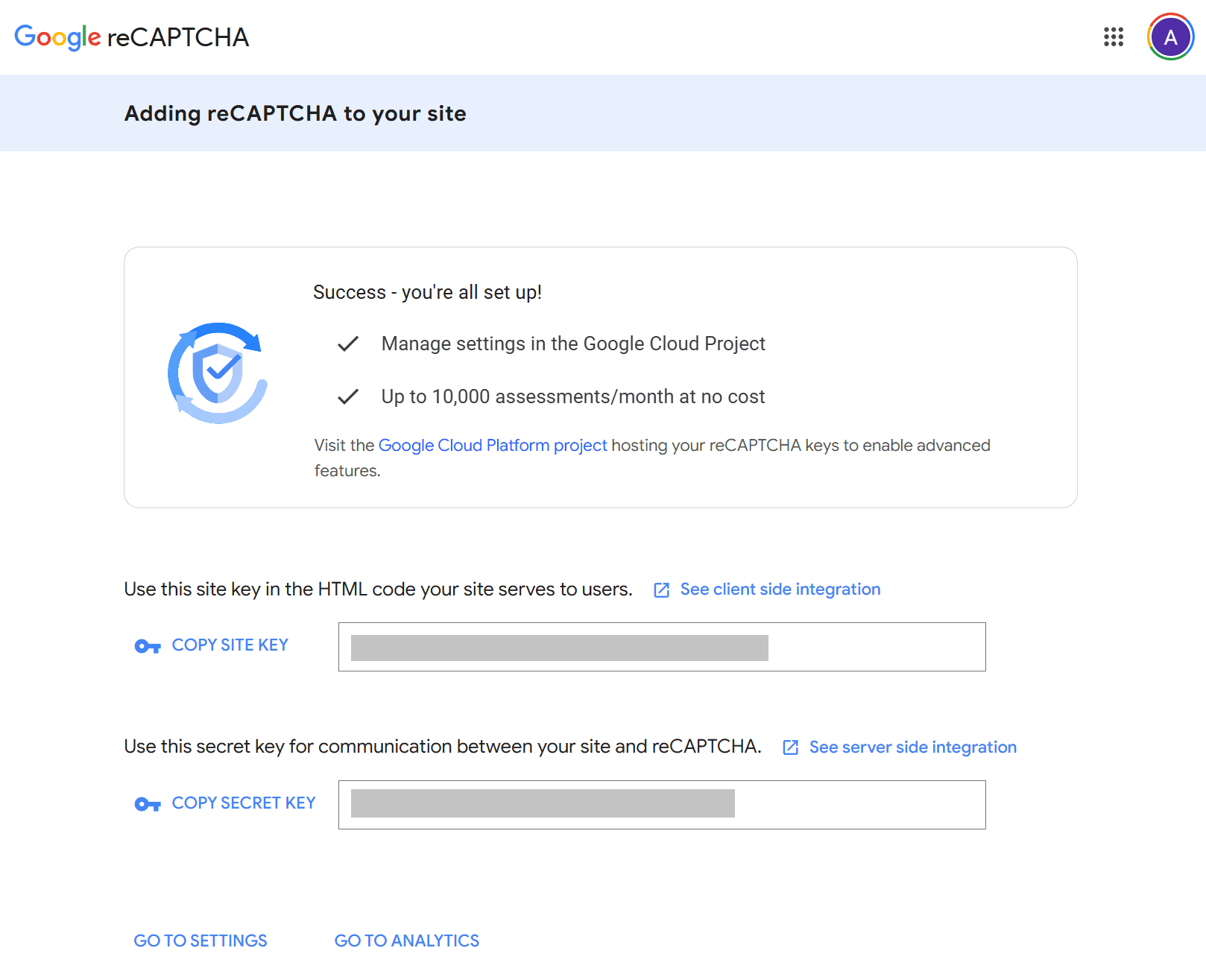

После отправки формы Google сразу предоставляет вам ключи Site Key (публичный) и Secret Key (приватный). Сразу же сохраните secret key в безопасном месте — обращайтесь с ним так же осторожно, как с паролем от базы данных:

Примечание: После этого вы сможете управлять своими ключами в Google Cloud Console (Security > Detections and Controls > reCAPTCHA).

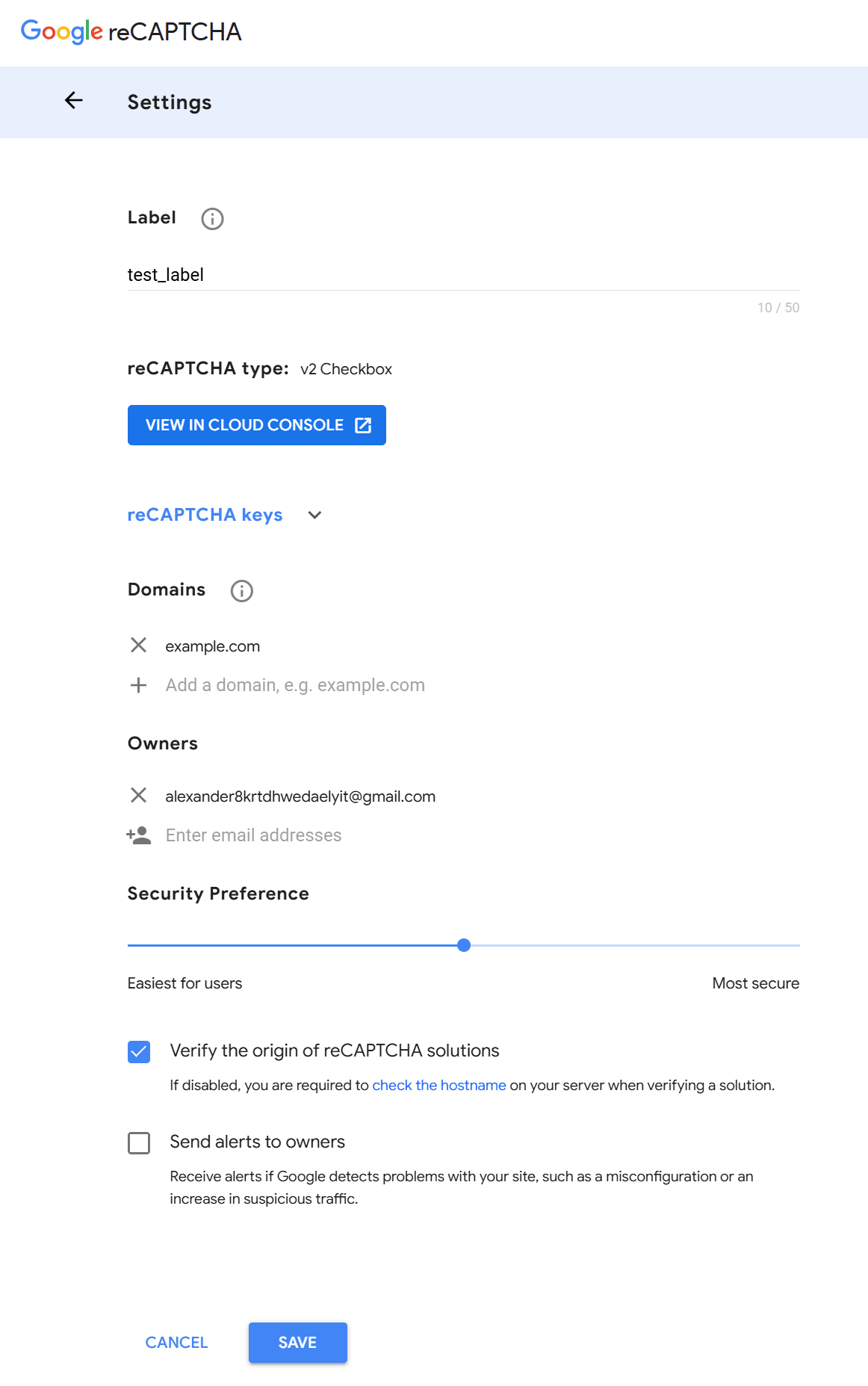

Нажмите Go to Settings, чтобы открыть дополнительные настройки ваших API-ключей:

Здесь можно управлять следующими полями:

Owners

Список адресов электронной почты учётных записей Google, у которых есть полные административные права на site key. Каждый адрес электронной почты должен быть связан с учётной записью Google. Используйте это поле, чтобы добавлять совладельцев, например коллег-разработчиков или руководителя команды безопасности. Для бизнес-критичных ключей всегда поддерживайте как минимум двух владельцев — потеря доступа к единственной учётной записи владельца может существенно затруднить восстановление доступа к ключу.

Security Preference (только для reCAPTCHA v2)

Настраиваемый ползунок, доступный только для recaptcha v2, с диапазоном от "Easiest for users" до "Most secure". Если сдвигать ползунок в сторону "Most secure", большему числу пользователей будет показываться задание с изображениями, что повышает уровень защиты от ботов ценой дополнительных неудобств для реальных пользователей. Если сдвигать его в сторону "Easiest for users", количество проверок уменьшается, что улучшает конверсию, но допускает немного больший риск. Подберите баланс, который подходит вашему профилю трафика, и со временем отслеживайте уровень ложных срабатываний.

AMP Compatibility (только для reCAPTCHA v3)

Флажок, который позволяет работать с AMP (Accelerated Mobile Pages) через компонент amp-recaptcha-input. Включайте его только в том случае, если ваш сайт обслуживает AMP-страницы — для стандартных HTML-страниц он не нужен.

Verify Origin

Когда этот параметр включён (по умолчанию), Google проверяет, что reCAPTCHA-токены были сгенерированы на одном из доменов из вашего списка разрешённых. Если вы отключите этот переключатель, ответственность за проверку поля hostname на стороне сервера во время верификации токена перейдёт к вам. Обычно отключать эту опцию не рекомендуется; делать это следует только тогда, когда у вас уже реализована серверная проверка hostname.

Send Alerts to Owners

Когда этот параметр включён, Google отправляет всем владельцам email-уведомления, если обнаруживает проблемы с вашим сайтом — например, резкий всплеск подозрительного трафика, использование ключа на неавторизованном домене или проблему конфигурации. Всегда оставляйте эту опцию включённой. Это часто самый быстрый сигнал о том, что ваш ключ был скомпрометирован или что интеграция работает некорректно.

Нажмите Save

Управление API-ключами reCAPTCHA в Google Cloud Console

После создания API-ключей вы можете управлять ими в Google Cloud Console:

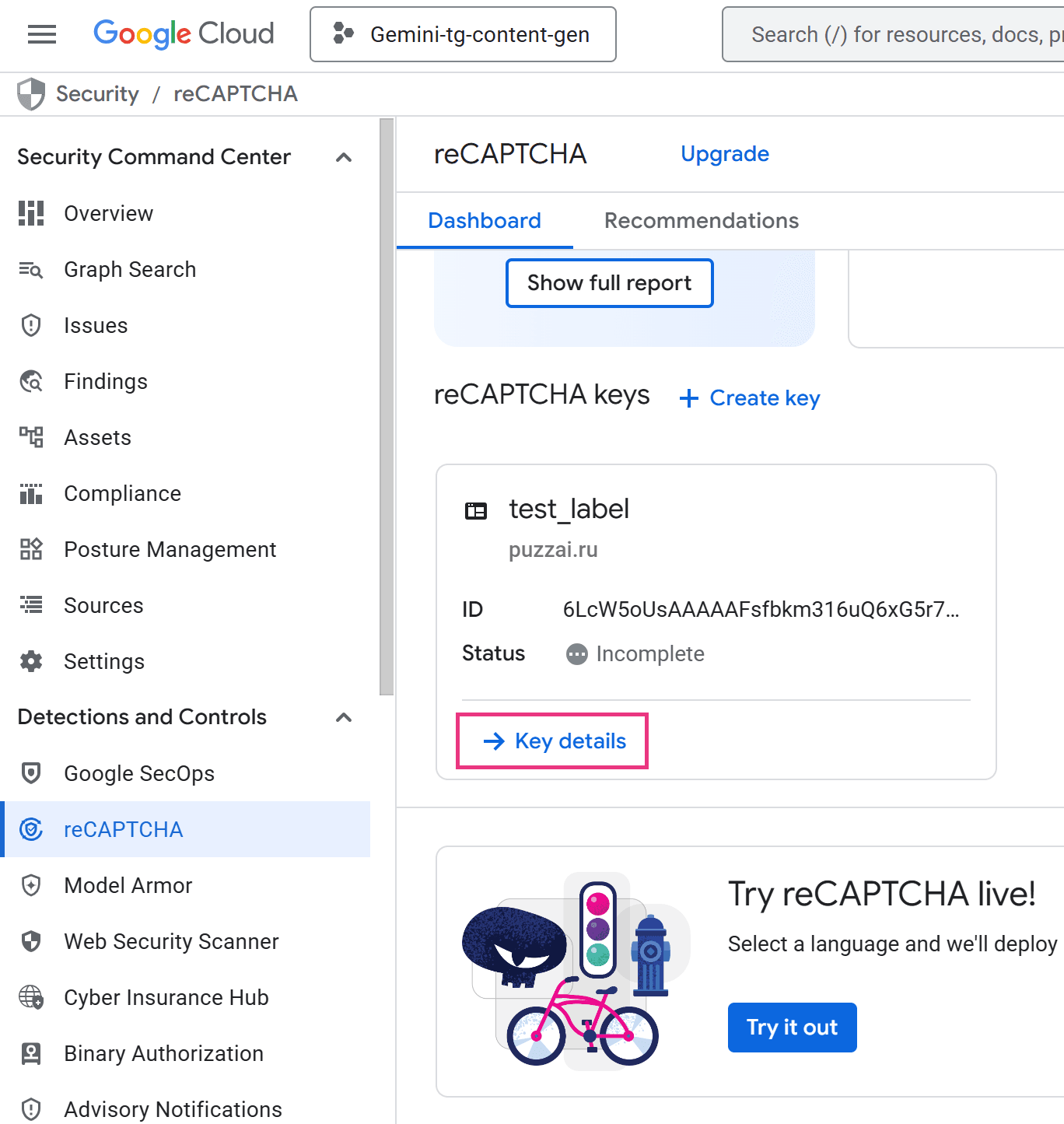

- Чтобы просмотреть свои ключи для существующего сайта, откройте Google Cloud Console > Security > Detections and Controls > reCAPTCHA > Dashboard и немного прокрутите вниз до раздела reCAPTCHA keys:

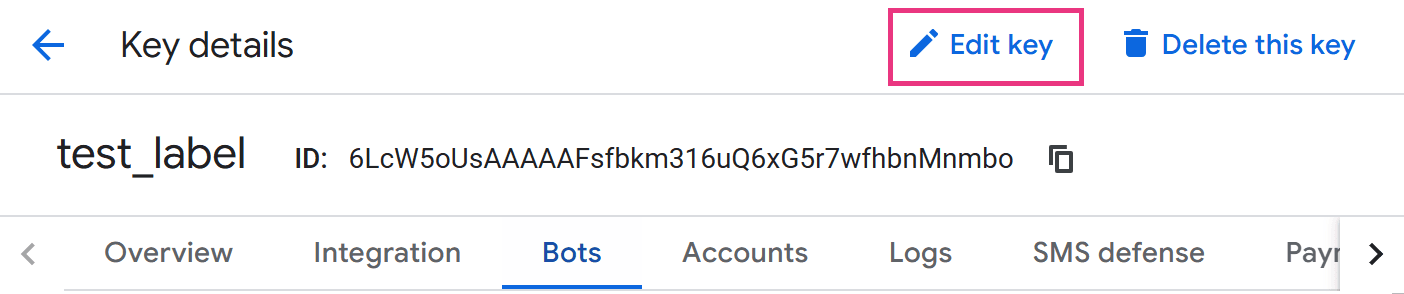

- Нажмите Key details, и вы перейдёте на панель настроек и статистики данного ключа:

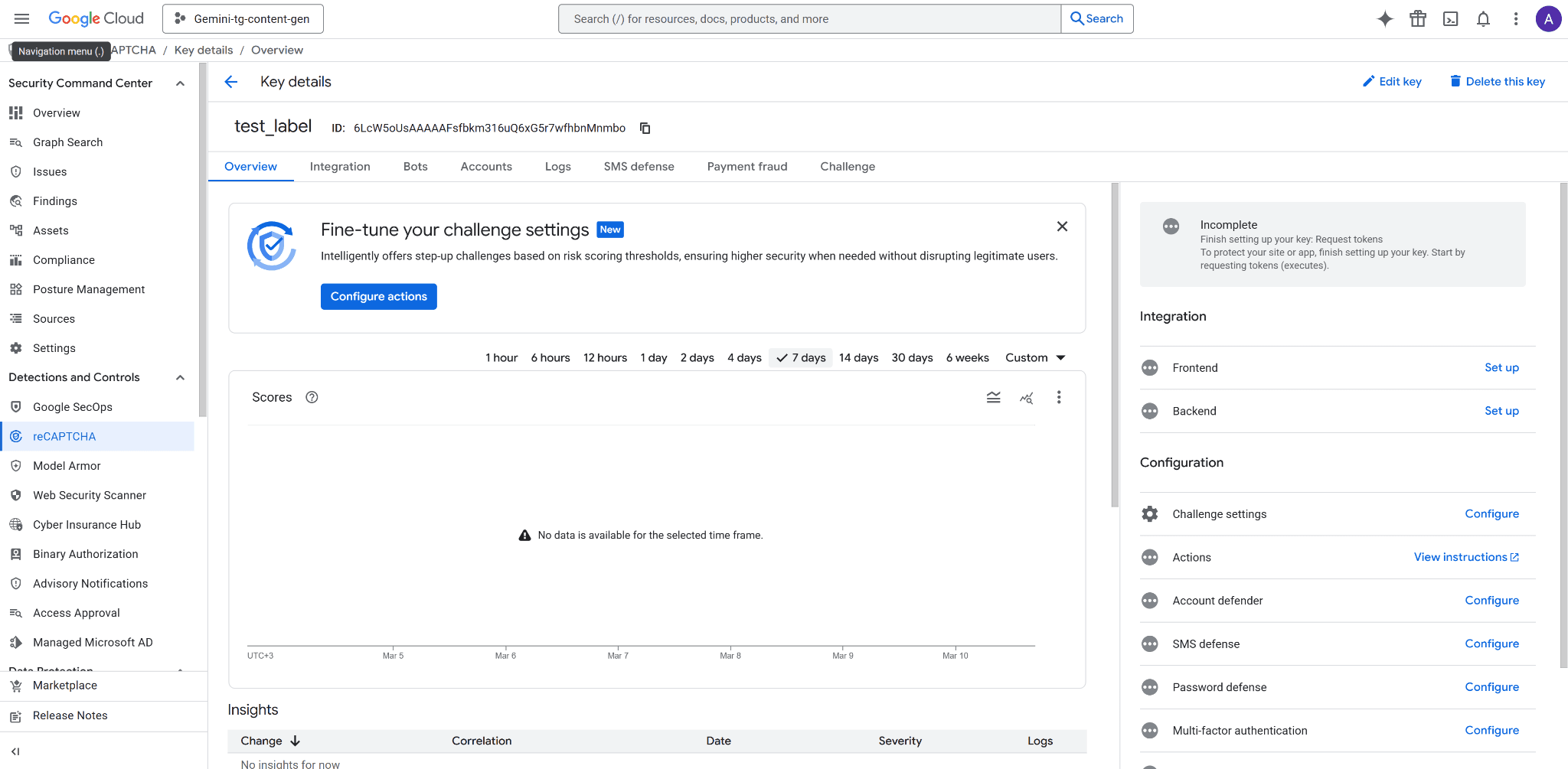

- Вкладка Overview содержит меню настроек ключа:

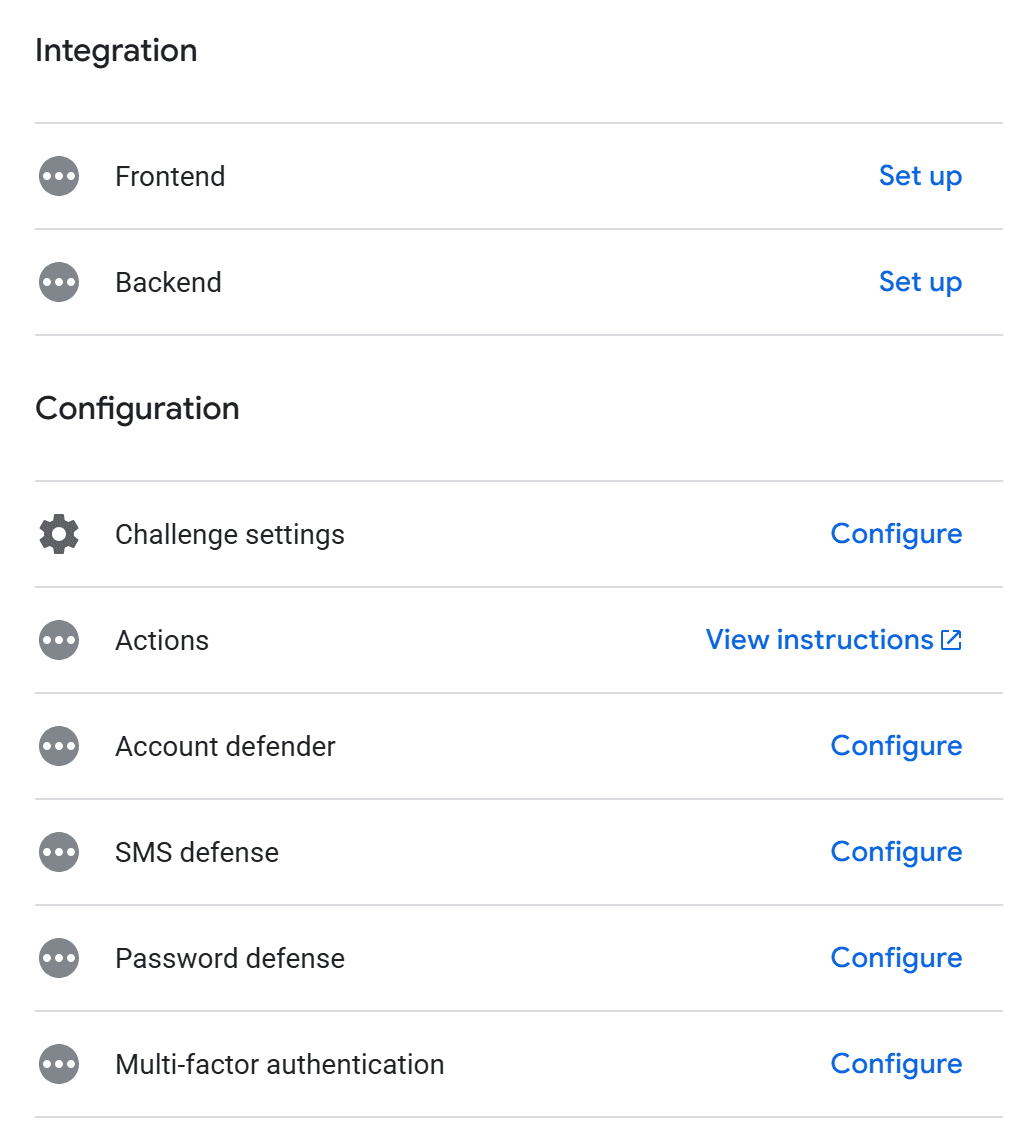

Integration > Frontend и Backend: Переводит вас на вкладку Integration и проводит через процесс интеграции CAPTCHA на ваш сайт.

Challenge settings: Позволяет задать сложность и частоту проверок, которые будут показываться пользователям.

Account defender: Account defender помогает защищать сайты от мошеннической активности, связанной с учётными записями. Используя модель, специфичную для сайта и анализирующую поведение пользователя с течением времени, Account defender помогает выявлять подозрительную активность, учётные записи со схожим поведением, а также запросы, поступающие с устройств, которые были отмечены как доверенные для конкретных пользователей.

SMS defense: SMS toll fraud, или SMS pumping, — это ситуация, когда злоумышленники используют ваш сценарий входа по SMS или MFA, чтобы отправлять большие объёмы сообщений на дорогие SMS-номера, вызывая неожиданные расходы. С помощью SMS defense вы получаете оценку риска до отправки сообщения, что помогает вам избегать потенциального мошенничества и защищать свою платформу.

Password defense: Password defense использует механизм, сохраняющий конфиденциальность, для проверки пользовательских учётных данных по базе Google с утёкшими учётными данными. Вы можете использовать положительное совпадение как индикатор ослабленной безопасности учётной записи и предпринимать действия для предотвращения захвата аккаунта.

Multi-factor authentication: Вы можете добавить дополнительную MFA-проверку к своей CAPTCHA для подозрительных случаев.

Fraud Prevention: Fraud Prevention помогает защищать платёжные транзакции от мошенничества с украденными платёжными средствами и захвата аккаунтов с помощью поведенческого анализа и сигналов риска, полученных из миллиардов транзакций.

- Другие вкладки — Bots, Accounts, Logs, SMS defense, Payment fraud, Challenge — показывают статистику защиты вашего сайта в соответствующих областях:

![]()

Управление вашим secret key

Прежде чем менять какие-либо настройки в google recaptcha console, важно понять модель с двумя ключами.

Просмотр ваших ключей

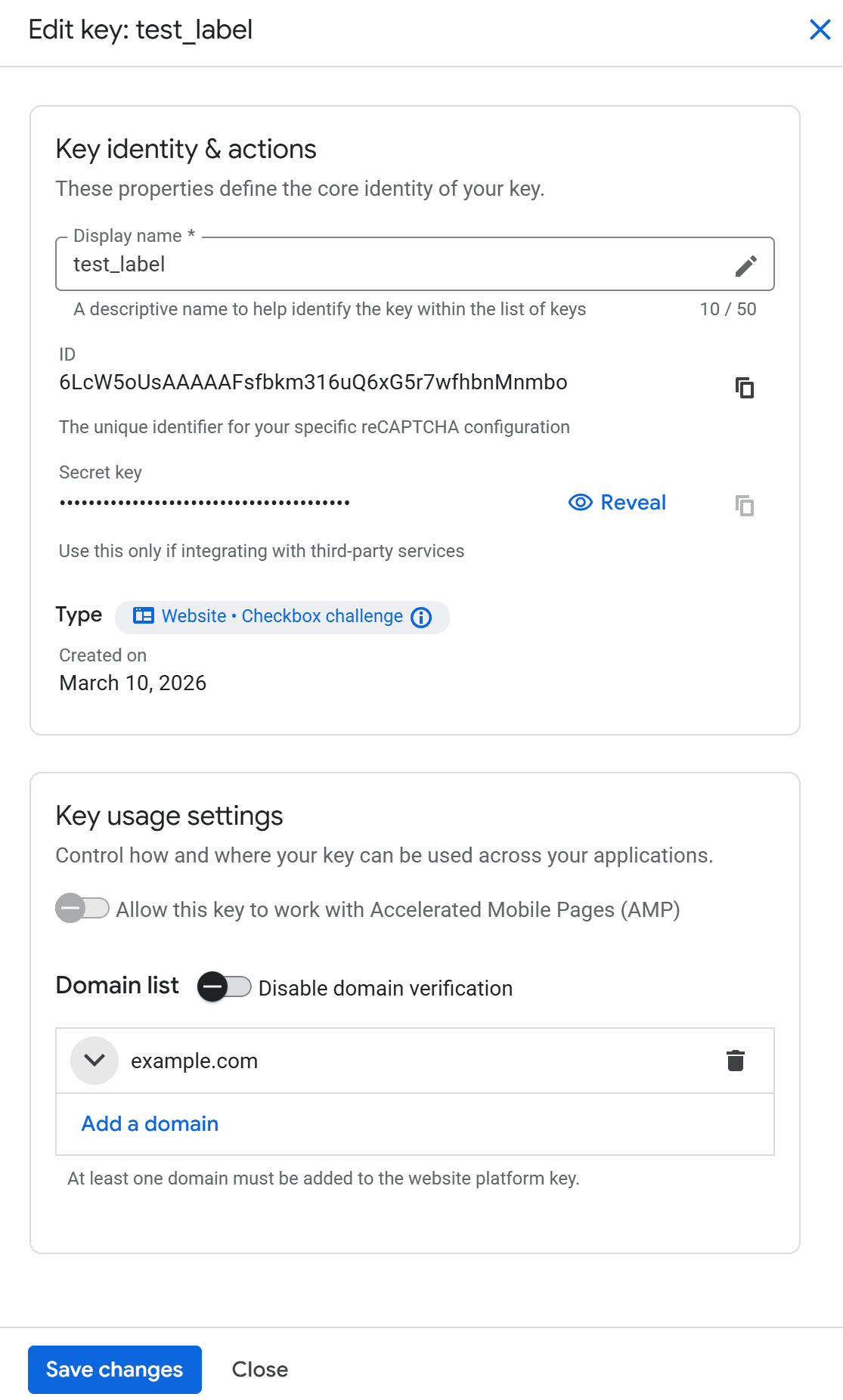

На странице Key details нажмите Edit key:

Откроется меню настроек, и вы увидите ваш secret key:

Здесь можно изменить название для ключа (Display name), список доменов, к которым привязан ключ, и раскрыть secret key. Отключение проверки домена (Disable domain verification) упрощает тестирование, но позволяет неограниченно использовать ключ на любом сайте. Обратите внимание, что это создаёт риск злоупотребления со стороны третьих лиц.

Ротация или перевыпуск ключей

Стандартная reCAPTCHA Admin Console в настоящее время не предоставляет функцию ротации ключей в один клик. Если ключ был скомпрометирован или вы хотите изменить его в рамках плановой практики, рекомендуемый подход следующий:

Зарегистрируйте новый сайт с теми же настройками.

Разверните новые ключи в своём приложении.

Удалите старый ключ только после того, как убедитесь, что новый ключ полностью работает в production.

Не удаляйте старый ключ до тех пор, пока не убедитесь, что новый уже используется и корректно работает.

Безвозвратное удаление ключа

Удаление ключа из recaptcha admin console необратимо. Любая страница, которая всё ещё использует удалённый ключ, перестанет работать незаметно для пользователя — виджеты reCAPTCHA не будут отображаться, а серверные проверки начнут возвращать ошибки. Перед удалением проверьте все кодовые базы, конфигурации окружений и сторонние плагины, которые ссылаются на этот ключ.

Стратегия нескольких ключей

Практичный подход для более крупных развёртываний:

Раздельные ключи для каждой среды — используйте отдельные ключи для production, staging и development сред. Это не позволит тестовому трафику искажать продакшен-аналитику.

Раздельные ключи для каждого домена — если вы работаете с несколькими доменами, используйте один ключ на каждый домен. Это изолирует инциденты и делает аналитику более осмысленной.

Используйте тестовые ключи Google для локальной разработки — Google публикует фиксированные тестовые ключи для v2, которые всегда проходят проверку, что помогает поддерживать чистоту ваших CI-процессов.

Рекомендации по безопасности для reCAPTCHA Admin Console

Следование этим практикам снижает риск злоупотреблений со стороны третьих лиц или утечки ключей:

Никогда не размещайте secret key во фронтенд-коде. Он должен храниться только в переменных окружения на стороне сервера, менеджерах секретов (например, Google Secret Manager, AWS Secrets Manager, HashiCorp Vault) или секретах CI/CD — и никогда в публичном Git-репозитории.

Всегда проверяйте токены на стороне сервера, вызывая endpoint Google https://www.google.com/recaptcha/api/siteverify с secret key и токеном пользователя. Проверка только на стороне клиента не обеспечивает реальной защиты.

Ограничивайте список Domains только теми доменами, которые вы действительно контролируете. Открытый или неправильно настроенный список доменов — это прямое приглашение к злоупотреблению ключом.

Оставляйте "Send Alerts" включённым и убедитесь, что у всех указанных владельцев активные и отслеживаемые почтовые ящики. Предупреждения — это ваша самая ранняя система оповещения.

Выполняйте ротацию ключей проактивно, если подозреваете их раскрытие, — например, после того как в публичный репозиторий кода случайно попал файл .env, или после ухода из команды разработчика, имевшего доступ к ключу.

Регулярно проверяйте владельцев ключей. Удаляйте бывших сотрудников или подрядчиков из списка Owners в recaptcha admin console, чтобы предотвратить несанкционированные изменения.

Используйте отдельные ключи для staging и production — никогда не используйте один и тот же ключ в обеих средах.

Для reCAPTCHA v3 настраивайте пороги отдельно для каждого действия на сервере. Google рекомендует начинать с порога 0.5 и корректировать его на основе наблюдаемого трафика. Для действия входа в систему может потребоваться более строгий порог, чем для подписки на рассылку, — настройка по отдельным действиям даёт более точный контроль, чем одно правило для всего сайта.

CapMonster Cloud и reCAPTCHA: взгляд разработчика

Когда разработчики создают и поддерживают приложения, защищённые reCAPTCHA, им часто нужен надёжный способ автоматизировать взаимодействие с CAPTCHA-задачами в процессах тестирования, QA и интеграции, не ломая автоматизированные тестовые наборы каждый раз, когда появляется виджет reCAPTCHA. Именно здесь становится актуален CapMonster Cloud.

CapMonster Cloud — это сервис распознавания CAPTCHA, поддерживающий автоматическое решение reCAPTCHA v2 (включая варианты Invisible и Enterprise) и reCAPTCHA v3 через REST API. В контексте разработки он напрямую работает с site key, который вы получили в google recaptcha admin console: вы передаёте site key и URL страницы в API CapMonster, а сервис возвращает действительный токен gRecaptchaResponse, который можно отправить в вашу форму или в серверный механизм проверки.

Практические сценарии использования для команд разработки и QA:

Автоматизация тестирования — запуск end-to-end тестов Selenium, Playwright, Puppeteer для форм, защищённых reCAPTCHA, без ручного вмешательства.

Интеграционное тестирование — проверка того, что ваша серверная логика корректно обрабатывает действительные токены в разных средах.

QA в staging-средах — тестирование сценариев отправки форм в staging без необходимости отключать reCAPTCHA или полагания только на тестовые ключи Google

CapMonster Cloud поддерживает как proxyless, так и proxy-based типы задач для reCAPTCHA, что делает сервис гибким для сценариев, где важно совпадение IP-региона. Сервис предоставляет клиентские библиотеки для Python, C# и JavaScript/Node.js, сводя объём интеграции к нескольким строкам кода. Для команд, предпочитающих подход без кода, CapMonster Cloud также предлагает расширение для Chrome и Firefox, которое автоматически обрабатывает CAPTCHA-задачи во время просмотра страниц.

Важно: Используйте инструменты для автоматизированного решения CAPTCHA только на сайтах, которыми вы владеете, или для тестирования которых у вас есть явное законное разрешение. Несанкционированное использование на сторонних сайтах может нарушать условия использования сервиса и применимое законодательство.

Заключение

Google reCAPTCHA Admin Console — это не просто место, где можно взять API-ключи, а полноценная панель управления безопасностью. Регулярный пересмотр списков разрешённых доменов, плановая ротация ключей, актуальный список владельцев и включённые предупреждения превращают пассивную интеграцию в активно управляемый уровень защиты.

Для разработчиков, которым нужно автоматизировать процессы тестирования или проверять интеграции end-to-end, такие инструменты, как CapMonster Cloud, закрывают разрыв между средами, защищёнными reCAPTCHA, и автоматизированными пайплайнами — с поддержкой reCAPTCHA v2 и v3 (включая версии Enterprise) через простой API.

Готовы упростить тестирование reCAPTCHA в своём рабочем процессе? Попробуйте CapMonster Cloud уже сегодня и убедитесь, насколько простой может быть автоматизированная обработка CAPTCHA в вашем QA-пайплайне.