Console de Administração do Google reCAPTCHA: acesso, configurações e gerenciamento de chaves

Se você administra um site que usa reCAPTCHA, o Console de Administração do Google reCAPTCHA é o seu hub central para tudo: registrar sites, obter chaves de API, ajustar configurações de segurança e monitorar alertas. Ainda assim, muitos proprietários de sites o configuram uma vez e nunca mais voltam — deixando de lado configurações que poderiam melhorar significativamente tanto a segurança quanto a experiência do usuário.

Este guia mostra em detalhes cada parte do console administrativo do reCAPTCHA: como acessá-lo, o que cada configuração faz, como gerenciar suas chaves com segurança e quais práticas de segurança você deve adotar desde o primeiro dia.

O que é o Console de Administração do Google reCAPTCHA?

O Google reCAPTCHA Admin Console (disponível em google.com/recaptcha/admin) é a interface de gerenciamento baseada na web do serviço gratuito reCAPTCHA do Google. No console, você pode registrar novos sites, visualizar e copiar sua Site Key e Secret Key, atualizar listas de permissões de domínios, gerenciar coproprietários e excluir permanentemente chaves quando elas não forem mais necessárias.

É importante diferenciar isso do Google Cloud Console, que hospeda a camada paga reCAPTCHA Enterprise. Se você estiver usando a interface administrativa padrão (gratuita) do Google reCAPTCHA para reCAPTCHA v2 ou v3, trabalhará exclusivamente em google.com/recaptcha/admin. Usuários do Enterprise operam dentro do Google Cloud, com um fluxo separado de gerenciamento de chaves, painéis adicionais de pontuação de risco e controles de acesso baseados em IAM.

Quem deve usar este guia:

Proprietários de sites e webmasters que estão adicionando proteção contra bots a formulários ou páginas de login

Desenvolvedores que estão integrando o reCAPTCHA v2 ou v3 a aplicações web

Gerentes de produto e engenheiros de segurança responsáveis pela boa gestão de chaves em diferentes ambientes

Como acessar o Console de Administração do reCAPTCHA

Pré-requisitos:

Uma conta do Google (pessoal ou Workspace)

Propriedade ou acesso administrativo ao(s) domínio(s) que você deseja proteger

Acesso passo a passo:

Abra um navegador e acesse google.com/recaptcha/admin.

Faça login com sua conta do Google para obter um par de chaves de API para o seu site. Essa conta se tornará a proprietária principal.

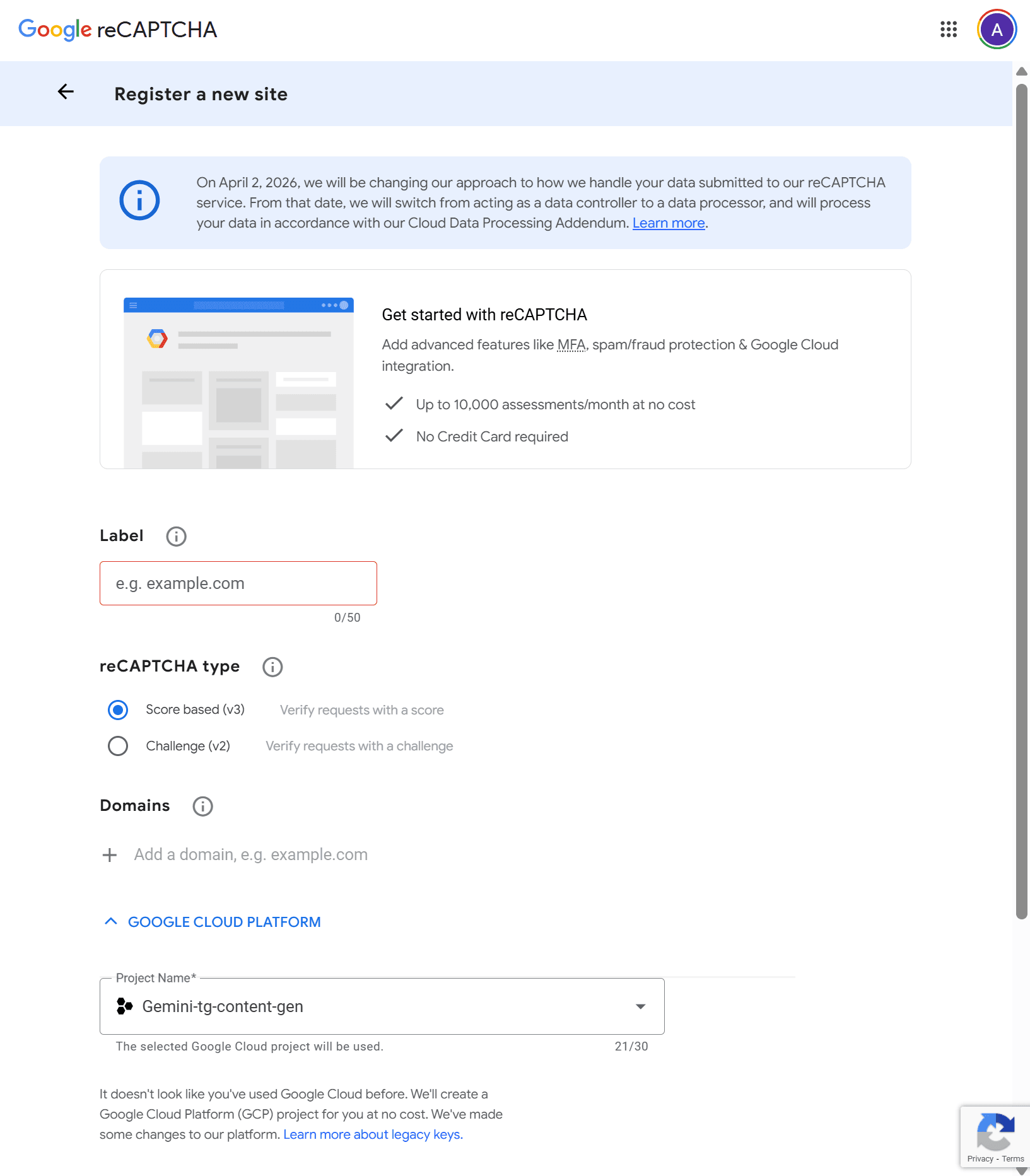

Após fazer login, contas novas verão um prompt para registrar o primeiro site:

Aqui você precisa preencher os seguintes campos:

Label: Um nome de exibição usado exclusivamente para sua própria identificação dentro do console. Use algo descritivo, como Produção – Formulário de Checkout ou Staging – Página de Contato. Não há implicações de SEO nem de segurança; isso serve apenas para clareza interna, especialmente ao gerenciar várias chaves.

reCAPTCHA type: veja a tabela abaixo.

Domains: Restringe quais domínios têm permissão para carregar e enviar tokens do reCAPTCHA usando esta chave. Um registro para example.com cobre automaticamente também subdomain.example.com — não é necessário listar subdomínios separadamente. Regras importantes:

Não inclua caminho, porta, query string ou fragmento (por exemplo, use example.com, e não example.com/contact).

Alterações de domínio podem levar até 30 minutos para se propagar.

Este campo não se aplica ao tipo de site reCAPTCHA v2 Android.

Manter essa lista bem restrita é uma das formas mais eficazes de impedir o uso não autorizado da sua chave em domínios de terceiros.

Google Cloud Platform: As chaves de API criadas são gerenciadas no Google Cloud Platform. Portanto, se você ainda não tiver uma conta ou um projeto no Google Cloud Platform, será solicitado a criar um automaticamente.

Escolha o seu tipo de reCAPTCHA, porque você não poderá alterá-lo após o registro:

Ao usar o caminho google recaptcha v2, você obtém um widget baseado em desafio com segurança ajustável. Ao usar o caminho recaptcha v3 , a proteção é invisível e baseada em pontuação — o seu servidor decide o que fazer com o resultado.

Marque a caixa “I agree…” e clique em Submit para registrar o seu primeiro site.

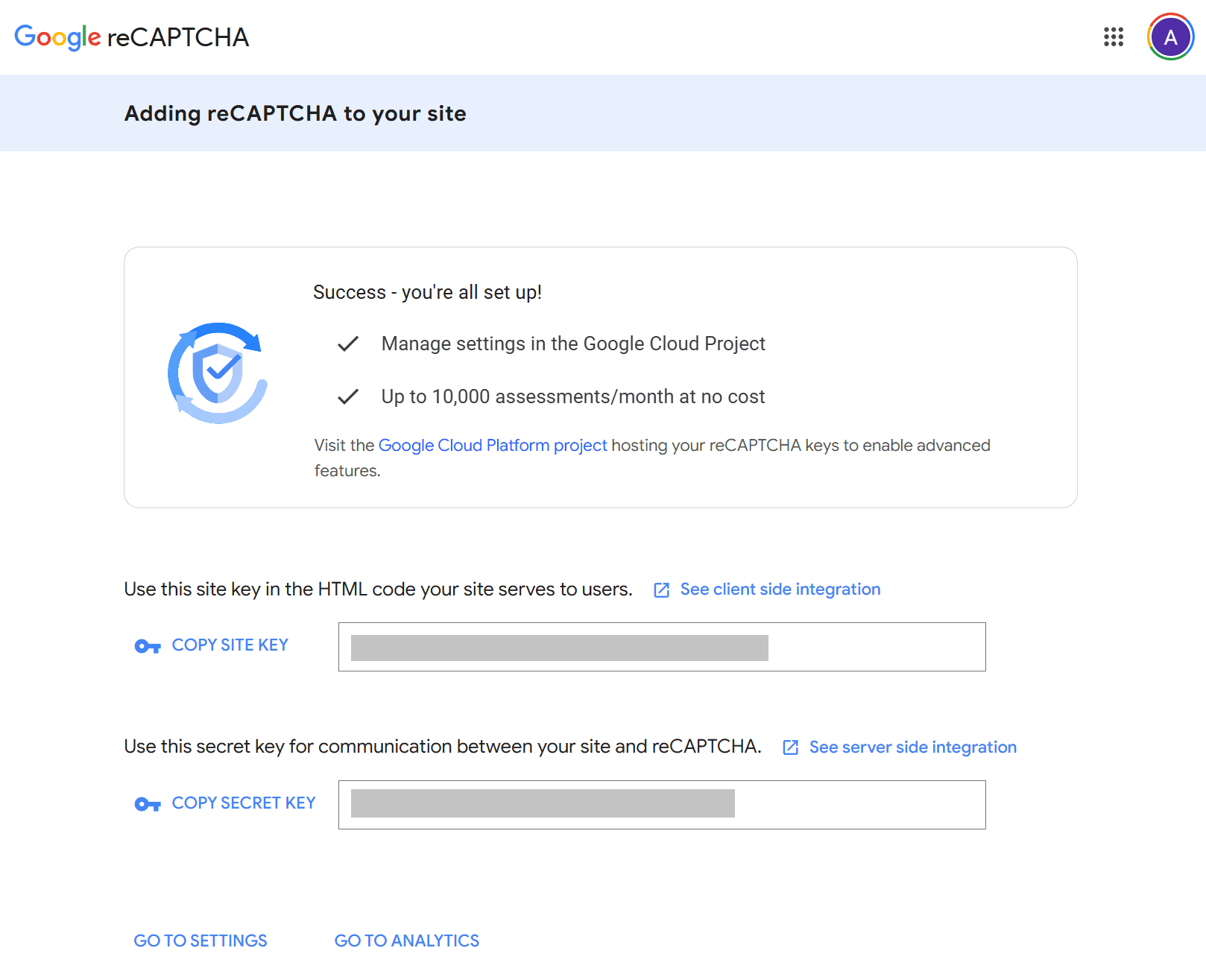

Após o envio, o Google fornece imediatamente a sua Site Key (pública) e a sua Secret Key (privada). Armazene a secret key com segurança imediatamente — trate-a com o mesmo cuidado que uma senha de banco de dados:

Observação: Depois disso, você poderá gerenciar suas chaves no Google Cloud Console (Security > Detections and Controls > reCAPTCHA).

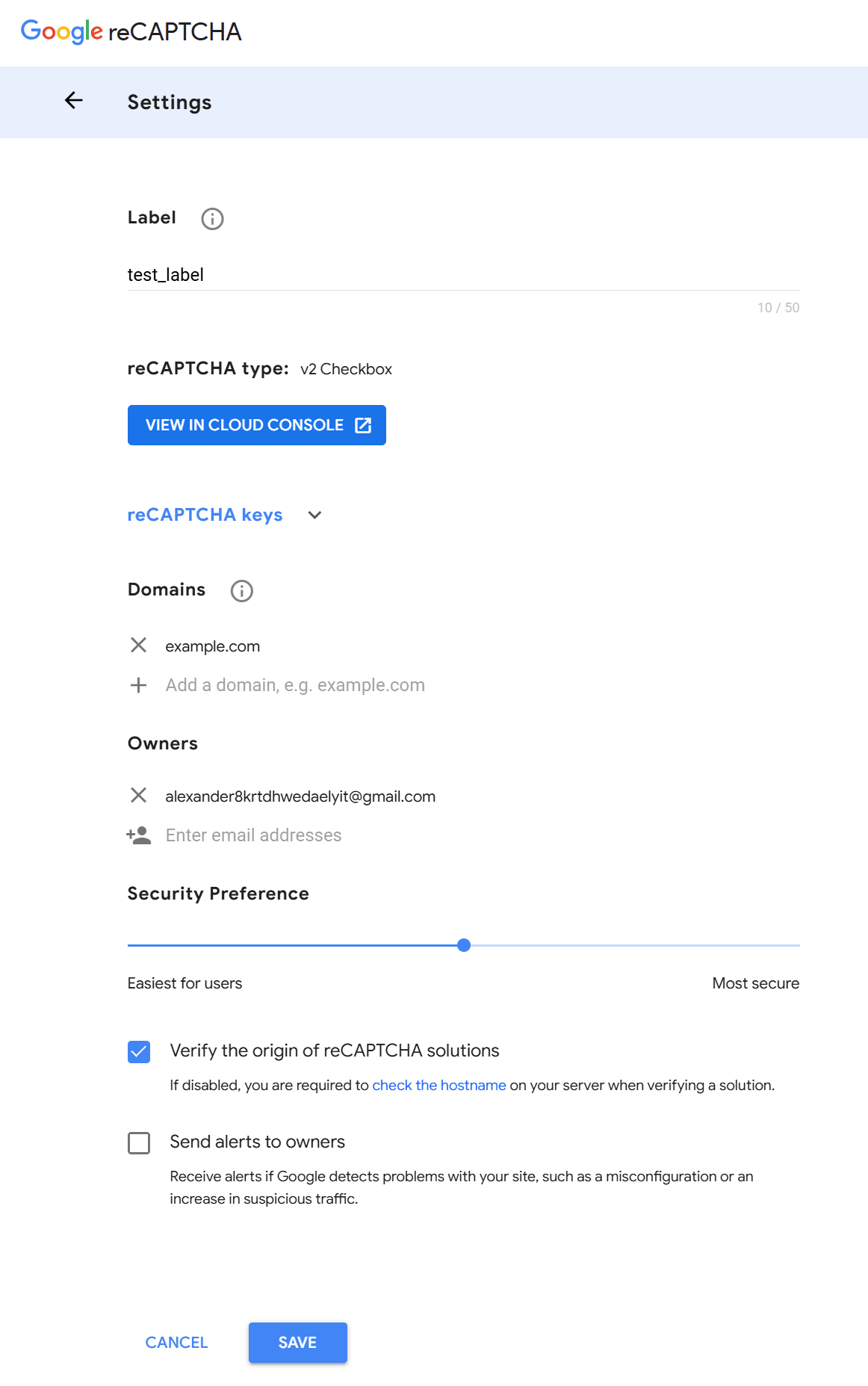

Clique em Go to Settings para abrir configurações adicionais das suas chaves de API:

Aqui você pode gerenciar os seguintes campos:

Owners

Uma lista de endereços de email de contas Google que têm direitos administrativos completos sobre a site key. Cada endereço de email deve estar associado a uma conta Google. Use isso para adicionar coproprietários, como outros desenvolvedores ou um líder da equipe de segurança. Sempre mantenha pelo menos dois owners para chaves críticas para o negócio — perder o acesso à única conta proprietária pode tornar a recuperação da chave difícil.

Security Preference (somente reCAPTCHA v2)

Um controle deslizante ajustável, exclusivo do caminho recaptcha v2, que vai de "Easiest for users" a "Most secure". Mover o controle em direção a "Most secure" significa que mais usuários receberão um desafio com imagens, reduzindo o risco de bots ao custo de maior atrito para o usuário. Mover em direção a "Easiest for users" reduz os desafios, melhora a conversão, mas aceita um pouco mais de risco. Encontre o equilíbrio que funciona para o seu perfil de tráfego e monitore as taxas de falsos positivos ao longo do tempo.

AMP Compatibility (somente reCAPTCHA v3)

Uma caixa de seleção que permite que a sua site key v3 funcione com AMP (Accelerated Mobile Pages) por meio do componente amp-recaptcha-input. Ative isso somente se o seu site servir páginas AMP — é desnecessário para páginas HTML padrão.

Verify Origin

Quando ativado (o padrão), o Google valida se os tokens do reCAPTCHA foram gerados em um dos domínios da sua lista de permissões. Se você desativar essa opção, assumirá a responsabilidade de verificar o campo hostname por conta própria no servidor durante a verificação do token. De modo geral, não é recomendável desativar isso e isso só deve ser feito quando uma verificação deliberada de hostname no lado do servidor já estiver em vigor.

Send Alerts to Owners

Quando ativado, o Google envia notificações por email a todos os owners se detectar problemas no seu site — por exemplo, um pico repentino de tráfego suspeito, uma chave sendo usada em um domínio não autorizado ou um problema de configuração. Sempre mantenha isso ativado. Muitas vezes, esse é o sinal mais rápido de que sua chave foi comprometida ou de que a sua integração está com falhas.

Clique em Save

Gerenciando chaves de API do reCAPTCHA no Google Cloud Console

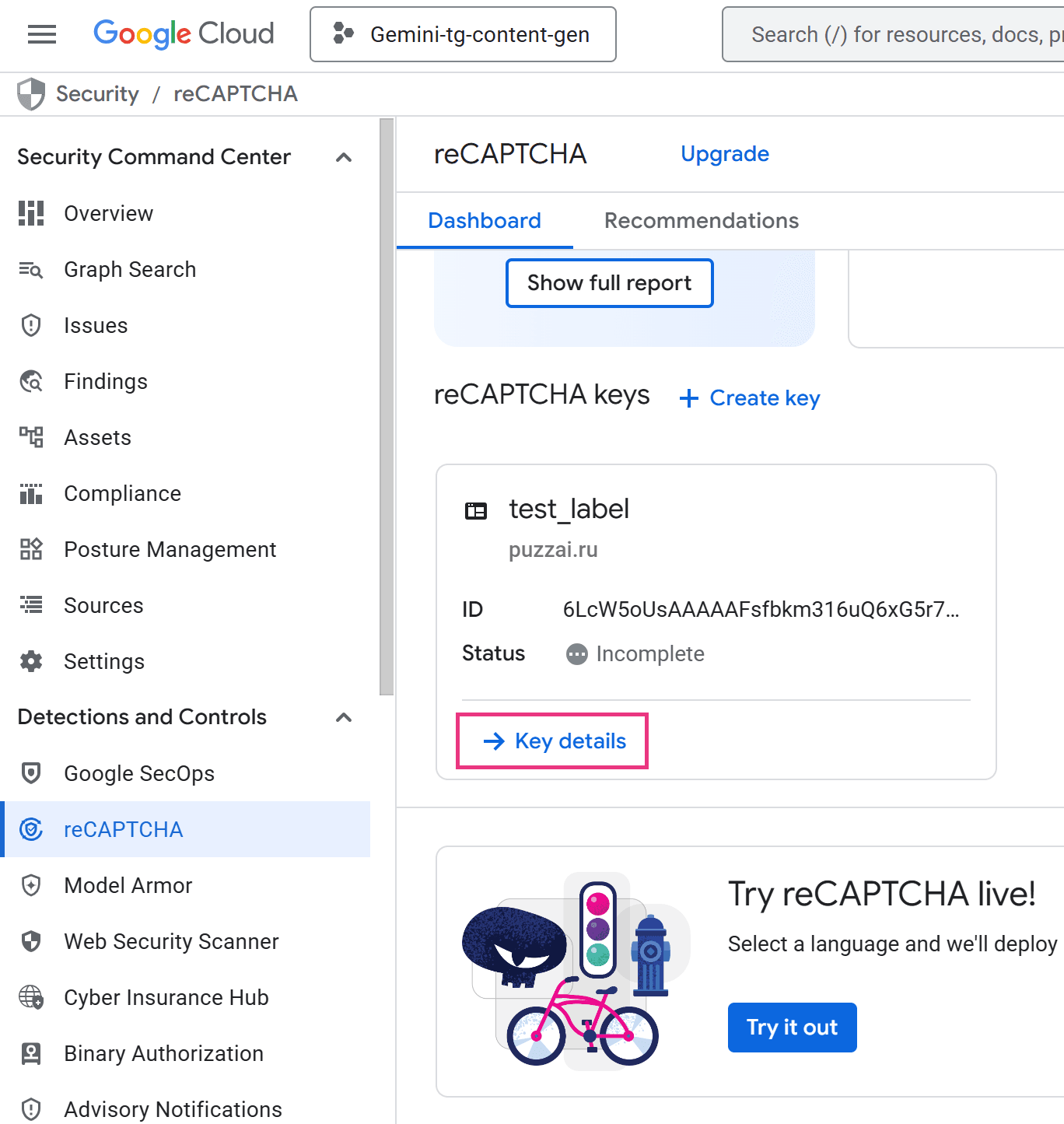

Após criar as chaves de API, você pode gerenciá-las no Google Cloud Console:

- Para visualizar suas chaves de um site existente, abra o Google Cloud Console > Security > Detections and Controls > reCAPTCHA > Dashboard e role um pouco para baixo até a seção reCAPTCHA keys:

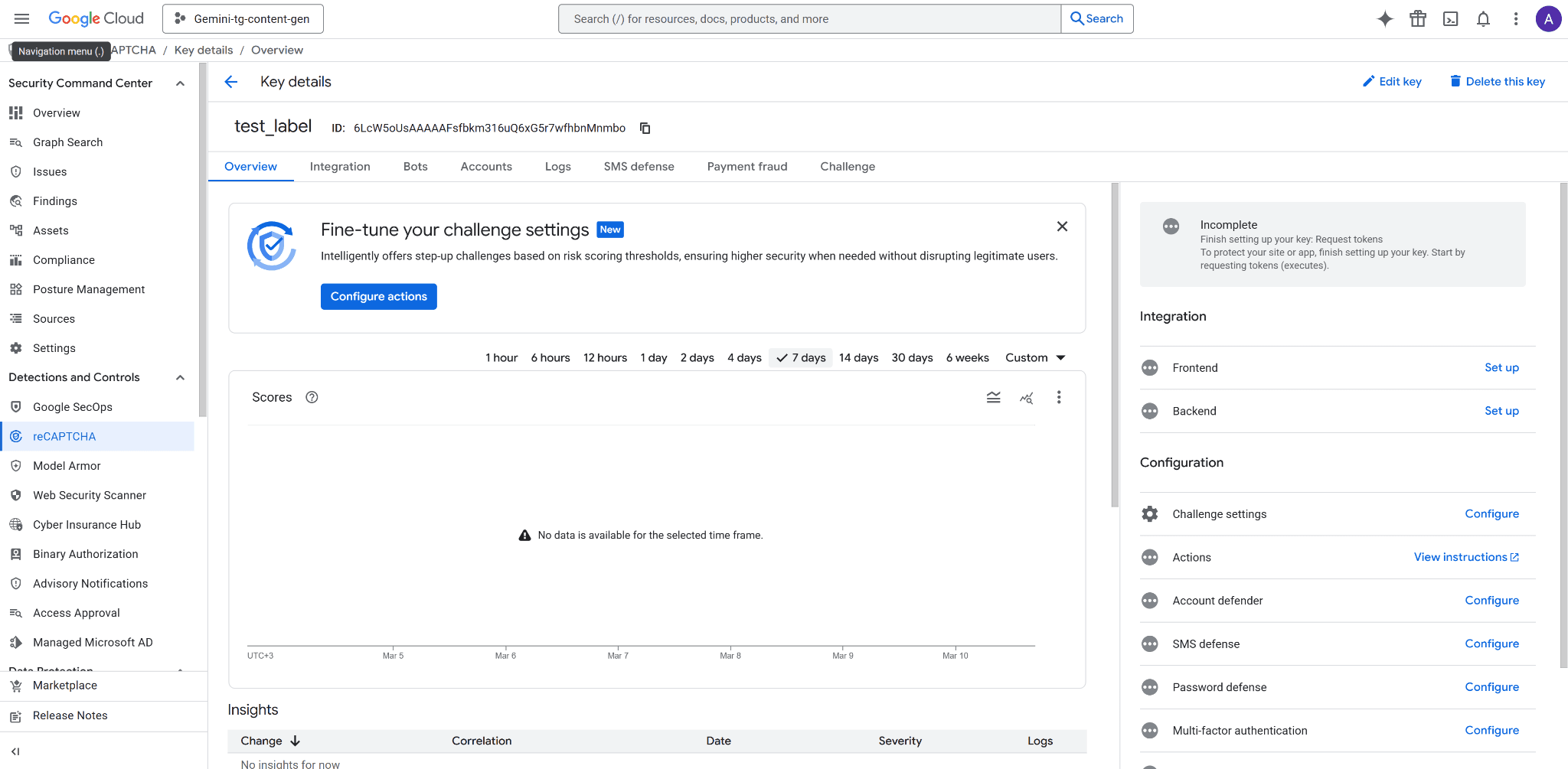

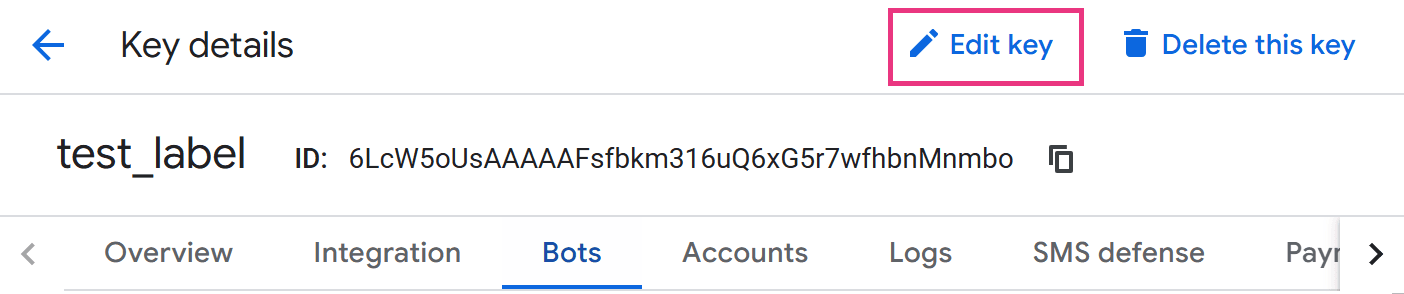

- Clique em Key details e você será direcionado ao painel Key details:

- A guia Overview fornece o menu de configurações da chave:

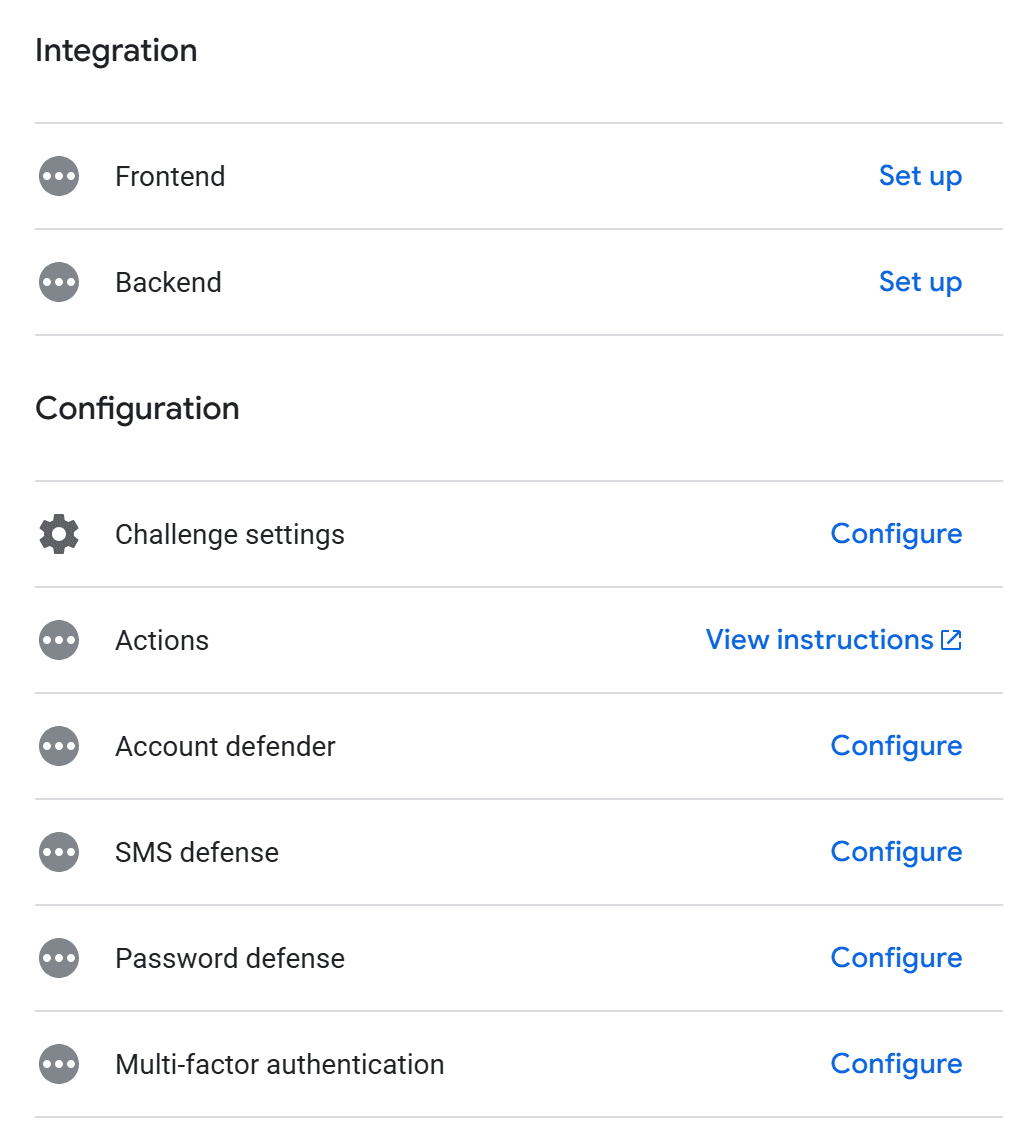

Integration > Frontend e Backend: Leva você à guia Integration e orienta no processo de integrar o captcha ao seu site.

Challenge settings: Define a complexidade e a frequência dos desafios que serão apresentados aos usuários.

Account defender: O Account defender ajuda a proteger sites contra atividades fraudulentas relacionadas a contas. Ao usar um modelo específico do site que analisa o comportamento do usuário ao longo do tempo, o Account defender ajuda você a detectar atividades suspeitas, contas com comportamentos semelhantes e solicitações vindas de dispositivos marcados como confiáveis para usuários específicos.

SMS defense: SMS toll fraud, ou SMS pumping, ocorre quando invasores usam o seu fluxo de login por SMS ou MFA para enviar grandes volumes de mensagens SMS para números de SMS caros, causando cobranças inesperadas. Com o SMS defense, você recebe uma pontuação de risco antes de enviar uma mensagem, ajudando a evitar possíveis fraudes e a proteger sua plataforma.

Password defense: O Password defense utiliza um mecanismo que preserva a privacidade para validar credenciais de usuários em relação a um banco de dados do Google com credenciais vazadas. Você pode usar uma correspondência positiva como indicação de segurança enfraquecida da conta e tomar medidas para evitar invasões de conta.

Multi-factor authentication: Você pode adicionar MFA extra ao seu captcha para casos suspeitos.

Fraud Prevention: O Fraud Prevention ajuda a proteger transações de pagamento contra carding, fraude com instrumento roubado e tomada de conta, por meio de análise comportamental e sinais de risco obtidos de bilhões de transações.

- Outras guias — Bots, Accounts, Logs, SMS defense, Payment fraud, Challenge — exibem estatísticas sobre a proteção do seu site nas áreas correspondentes:

![]()

Gerenciando suas secret keys do reCAPTCHA

Entender o modelo de duas chaves é essencial antes de mexer em qualquer configuração no google recaptcha console.

Visualizando suas chaves

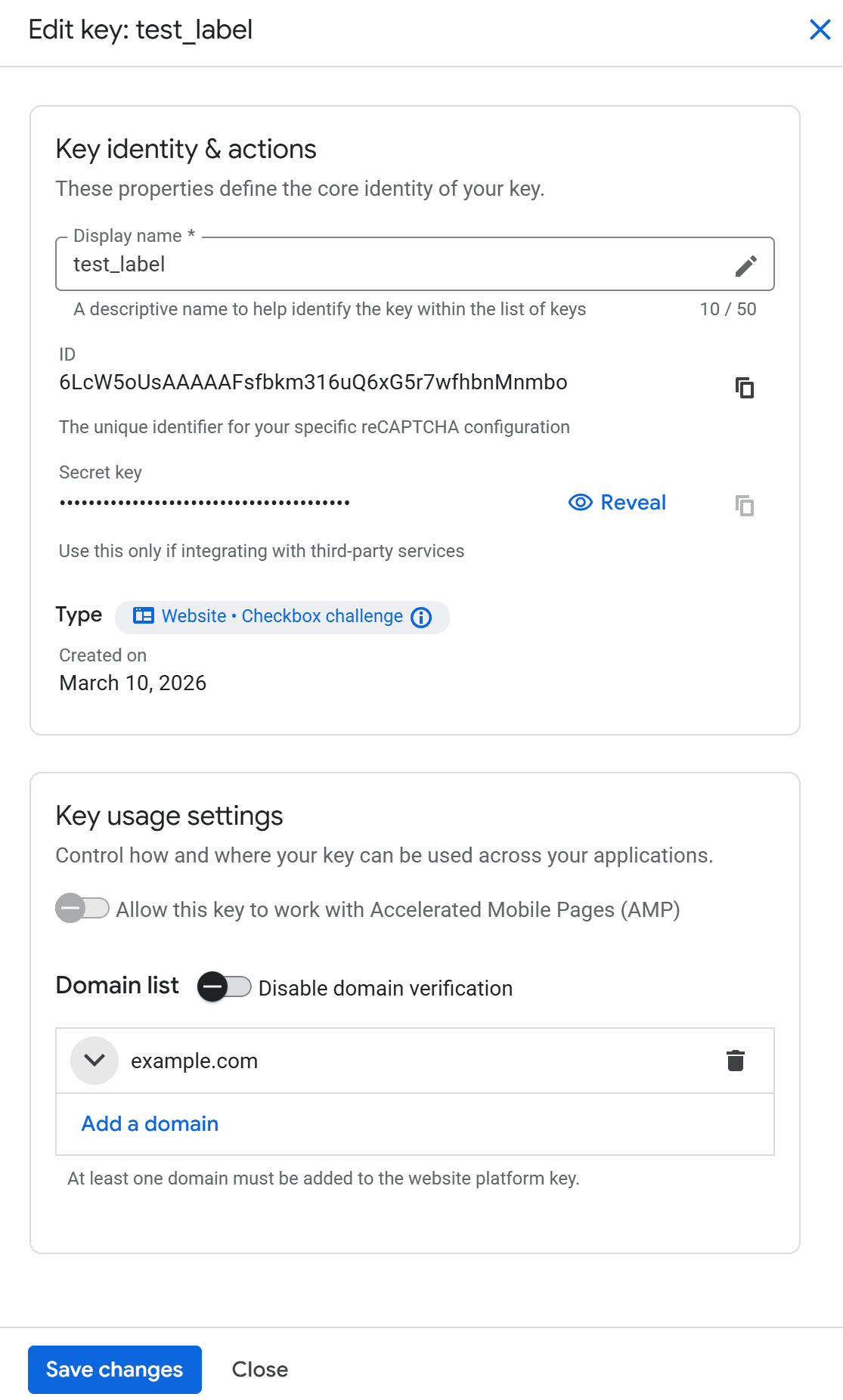

Na página Key details (recaptcha admin panel), clique em Edit key:

O menu de configurações será aberto e você verá tanto a sua site key quanto a sua secret key:

Aqui você pode editar o nome do Label, a lista de domínios aos quais a chave está vinculada e revelar a secret key. Desativar a verificação de domínio ajuda nos testes, mas permite o uso irrestrito da chave em qualquer site. Observe que isso traz risco de abuso por terceiros.

Rotacionando ou regenerando chaves

O reCAPTCHA Admin Console padrão atualmente não oferece um recurso de rotação de chaves com um clique. A abordagem recomendada quando uma chave foi comprometida — ou como prática programada de higiene — é:

Registrar um novo site com configurações idênticas na interface google captcha admin.

Implantar as novas chaves no seu aplicativo.

Excluir a chave antiga somente após confirmar que a nova chave está totalmente operacional em produção.

Evite excluir a chave antiga antes de verificar que a nova está ativa e funcionando.

Exclusão permanente de chaves

Excluir uma chave no recaptcha admin é irreversível. Qualquer página que ainda estiver usando a chave excluída falhará silenciosamente — os widgets do reCAPTCHA não serão renderizados e as verificações no lado do servidor retornarão erros. Antes de excluir, audite todas as bases de código, configurações de ambiente e plugins de terceiros que façam referência à chave.

Estratégia com múltiplas chaves

Um padrão prático para implantações maiores:

Chaves separadas por ambiente — mantenha chaves distintas para production, staging e development. Isso evita que o tráfego de teste polua a sua análise e os alertas de produção.

Chaves separadas por domínio — se você opera múltiplos domínios, use uma chave por domínio. Isso isola incidentes e torna a análise mais significativa.

Use as chaves de teste do Google para desenvolvimento local — o Google publica chaves de teste fixas para v2 que sempre passam sem chamadas de rede, mantendo seus pipelines de CI limpos.

Boas práticas de segurança para o reCAPTCHA Admin Console

Seguir estas práticas reduz o risco de abuso da sua configuração do reCAPTCHA ou de vazamento das suas chaves:

Nunca coloque sua secret key no código de front-end. Ela deve existir apenas em variáveis de ambiente no lado do servidor, gerenciadores de segredos (por exemplo, Google Secret Manager, AWS Secrets Manager, HashiCorp Vault) ou segredos de CI/CD — nunca em um repositório Git público.

Sempre verifique os tokens no lado do servidor chamando o endpoint do Google https://www.google.com/recaptcha/api/siteverify com a secret key e o token do usuário. A validação apenas no lado do cliente não oferece proteção real.

Restrinja sua lista de Domains apenas aos domínios que você controla ativamente. Uma lista de domínios aberta ou mal configurada é um convite aberto ao abuso da chave.

Mantenha "Send Alerts" ativado e garanta que todos os owners listados tenham caixas de entrada ativas e monitoradas. Os alertas são o seu sistema de aviso mais precoce.

Rotacione as chaves de forma proativa se suspeitar de exposição — por exemplo, depois que um repositório público de código incluiu acidentalmente um arquivo .env, ou após a saída de um desenvolvedor com acesso às chaves da equipe.

Audite regularmente a propriedade das chaves. Remova ex-funcionários ou prestadores de serviço da lista de Owners no recaptcha admin console para evitar alterações não autorizadas.

Use chaves separadas para staging e production — nunca compartilhe uma única chave entre os dois ambientes.

Para o reCAPTCHA v3, ajuste os limiares por ação no seu servidor. O Google recomenda começar com um limiar padrão de 0.5 e ajustá-lo com base no tráfego observado no admin console. Uma ação de login pode justificar um limiar mais rigoroso do que o cadastro em newsletter — o ajuste por ação oferece um controle mais preciso do que uma única regra válida para todo o site.

CapMonster Cloud e reCAPTCHA: a perspectiva de um desenvolvedor

Quando desenvolvedores criam e mantêm aplicações protegidas por reCAPTCHA, muitas vezes precisam de uma forma confiável de automatizar a interação com desafios de CAPTCHA em fluxos de teste, QA e integração — sem quebrar suas suítes de teste automatizadas toda vez que um widget do reCAPTCHA aparece. É aí que o CapMonster Cloud se torna relevante.

O CapMonster Cloud é um serviço de reconhecimento de CAPTCHA que oferece suporte à resolução automatizada de tokens de reCAPTCHA v2 (incluindo as variantes Invisible e Enterprise) e reCAPTCHA v3 por meio de uma API REST. Em um contexto de desenvolvimento, ele trabalha diretamente com a site key obtida no google recaptcha admin console: você passa a site key e a URL da página para a API do CapMonster, e ela retorna um token gRecaptchaResponse válido que pode ser enviado ao seu formulário ou ao seu verificador no lado do servidor.

Casos de uso práticos para equipes de desenvolvimento e QA:

Automação de testes — executar suítes de testes end-to-end (Selenium, Playwright, Puppeteer) em formulários protegidos por reCAPTCHA sem intervenção manual

Testes de integração — verificar se a sua lógica de siteverify no lado do servidor lida corretamente com tokens válidos em diferentes ambientes

QA em ambientes de staging — testar fluxos de envio de formulários em staging sem precisar desativar o reCAPTCHA nem depender exclusivamente das chaves de teste do Google

Fluxos de acessibilidade — fornecer um caminho alternativo de conclusão para ferramentas assistivas automatizadas em situações nas quais o reCAPTCHA cria barreiras

O CapMonster Cloud oferece suporte a tipos de tarefa proxyless e proxy-based para reCAPTCHA, o que o torna flexível em cenários nos quais a correspondência de região de IP é importante. O serviço fornece bibliotecas cliente para Python, C# e JavaScript/Node.js, reduzindo a sobrecarga de integração a poucas linhas de código. Para equipes que preferem uma abordagem sem código, o CapMonster Cloud também oferece uma extensão de navegador para Chrome e Firefox que lida automaticamente com desafios de CAPTCHA enquanto você navega.

Importante: Use ferramentas automatizadas de resolução de CAPTCHA apenas em sites que você possui ou para os quais tem permissão legal explícita para testar. O uso não autorizado em sites de terceiros pode violar os termos de serviço e a legislação aplicável.

Conclusão

O Google reCAPTCHA Admin Console é mais do que um lugar para obter chaves de API — é um painel ativo de controle de segurança. Revisar regularmente suas listas de permissões de domínios, rotacionar chaves em um cronograma, manter owners atualizados e ativar alertas transforma uma integração passiva em uma camada de defesa ativamente gerenciada.

Para desenvolvedores que precisam automatizar fluxos de teste ou validar integrações ponta a ponta, ferramentas como o CapMonster Cloud fazem a ponte entre ambientes protegidos por reCAPTCHA e pipelines de entrega contínua — com suporte a reCAPTCHA v2 e v3 (incluindo versões Enterprise) por meio de uma API direta.

Pronto para otimizar seu fluxo de testes com reCAPTCHA? Experimente o CapMonster Cloud hoje mesmo e veja como o tratamento automatizado de CAPTCHA no seu pipeline de QA pode ser simples.