Cennik rozwiązania Imperva Incapsula

W tym artykule staraliśmy się odpowiedzieć na wszystkie najważniejsze pytania. Pierwszym krokiem w rozwiązywaniu problemu jest ustalenie, jaki system ochrony jest używany. W tym celu możesz skorzystać z listy popularnych captcha i systemów ochrony antybotowej, gdzie znajdziesz przykłady graficzne oraz kluczowe cechy, które pomogą szybko rozpoznać, z czym masz do czynienia.

Jeśli okaże się, że na Twojej stronie używany jest Imperva Incapsula, kolejnym krokiem będzie dokładniejsze poznanie jej właściwości i sposobu działania. W tym artykule możesz również zapoznać się z instrukcją integracji systemu Imperva Incapsula, aby w pełni zrozumieć, jak funkcjonuje on na Twojej stronie. Dzięki temu nie tylko lepiej poznasz obecną ochronę, ale też świadomie zaplanujesz jej dalsze utrzymanie.

Jak rozwiązać Incapsula przez CapMonster Cloud

Podczas testowania stron chronionych przez Imperva Incapsula często zachodzi potrzeba upewnienia się, że ochrona działa poprawnie, a system właściwie filtruje podejrzany ruch.

Możesz ręcznie sprawdzić działanie ochrony na swojej stronie:

- Otwórz wybraną stronę i upewnij się, że Incapsula wyświetla weryfikację.

- Spróbuj wejść bez ukończenia weryfikacji — strona powinna zwrócić błąd 405 lub dodatkowe wyzwanie (challenge).

- Po przejściu weryfikacji dostęp powinien zostać otwarty bez błędów.

Do automatyzacji takich sprawdzeń można użyć usług takich jak CapMonster Cloud.

CapMonster przyjmuje parametry wyzwania Imperva (np. plik cookie _incap_, dane z HTML i skryptów), przetwarza je u siebie i zwraca gotowe ważne pliki cookie, które można wstawić do przeglądarki lub klienta HTTP.

Praca z CapMonster Cloud poprzez API zazwyczaj obejmuje następujące kroki:

W zapytaniu o rozwiązanie Incapsula należy podać następujące parametry:

type - CustomTask;

class - Imperva;

websiteURL - adres strony głównej, na której znajduje się Incapsula;

incapsulaScriptUrl (wewnątrz metadanych) - "incapsulaScriptUrl": "_Incapsula_Resource?SWJIYLWA=719d34d31c8e3a6e6fffd425f7e032f3" — nazwa pliku js Incapsula;

incapsulaCookies (wewnątrz metadanych) - Twoje pliki cookie z Incapsula. Można je uzyskać na stronie za pomocą document.cookie lub w nagłówku odpowiedzi Set-Cookie: "incap_sess_*=...; visid_incap_*=..." (zobacz przykład zapytania /createTask);

reese84UrlEndpoint (wewnątrz metadanych) - nazwa punktu końcowego (endpoint), do którego wysyłany jest fingerprint reese84;

userAgent -

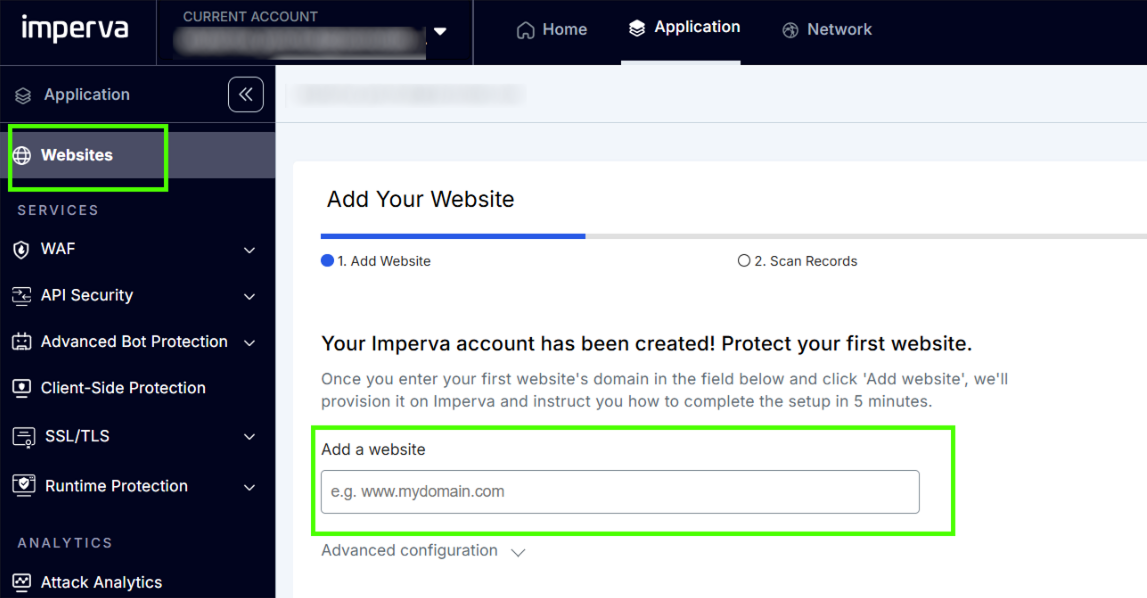

1. Utwórz konto (do rejestracji użyj służbowego adresu e-mail) i przejdź do Imperva Cloud Security Console.

2. Potwierdź adres e-mail. Po zalogowaniu trafisz do panelu sterowania (więcej o pracy z Security Console możesz dowiedzieć się w dokumentacji).

3. Otwórz sekcję Websites i wprowadź rzeczywistą domenę swojej strony.

Imperva automatycznie:

- wykryje Twojego dostawcę DNS,

- sprawdzi SSL,

- rozpocznie skanowanie rekordów DNS.

4. Skonfiguruj rekordy DNS. Jeśli Imperva pokaże krok:

Point dev.mysite.com DNS records to ImpervaWykonaj następujące czynności:

- Wejdź do panelu DNS swojego rejestratora lub hostingu.

- Utwórz lub zaktualizuj rekord:

Typ: CNAME

Nazwa: dev (podłączana subdomena)

Wartość: <twoj_host_imperva>.ng.impervadns.net

Przykład:

dev.mysite.com > CNAME > xivaxeo.ng.impervadns.net

Obsługiwane captchas

Jeśli przejąłeś stronę internetową, na której jest już zainstalowany captcha lub inny system zabezpieczeń, a jednocześnie nie masz dostępu do kodu — to nic strasznego! Dość łatwo jest ustalić, jaka dokładnie technologia jest używana. Aby sprawdzić poprawność działania, możesz skorzystać z usługi rozpoznawania CapMonster Cloud w odizolowanym środowisku testowym, żeby upewnić się, że mechanizm przetwarzania tokenów i logika weryfikacji działają prawidłowo.

W przypadku Imperva Incapsula wystarczy rozpoznać system, przeanalizować jego zachowanie i upewnić się, że zabezpieczenie działa poprawnie. W artykule pokazaliśmy, jak zidentyfikować Imperva Incapsula oraz gdzie znaleźć instrukcje dotyczące jego podłączenia lub ponownej konfiguracji, aby móc pewnie utrzymywać ochronę i kontrolować jej działanie.