Prezzi della soluzione Imperva Incapsula

In questo articolo abbiamo cercato di rispondere a tutte le domande principali. Il primo passo per risolvere il problema è capire quale sistema di protezione viene utilizzato. A questo scopo puoi consultare l’elenco dei captcha e dei sistemi di protezione antibot più diffusi, dove trovi esempi visivi e caratteristiche chiave che ti aiutano a identificare rapidamente con cosa hai a che fare.

Se scopri che sul tuo sito viene utilizzato Imperva Incapsula, il passo successivo è analizzarne più nel dettaglio le proprietà e il funzionamento. In questo stesso articolo puoi anche studiare la guida all’integrazione di Imperva Incapsula, per comprendere a fondo come opera sul tuo sito. Questo ti permetterà non solo di capire la protezione attuale, ma anche di pianificarne correttamente la manutenzione.

Come risolvere Incapsula tramite CapMonster Cloud

Durante il test di pagine protette da Imperva Incapsula, è spesso necessario assicurarsi che la protezione funzioni correttamente e che il sistema filtri adeguatamente il traffico sospetto.

Puoi verificare manualmente il funzionamento della protezione sul tuo sito:

- Apri la pagina desiderata e assicurati che Incapsula presenti una verifica.

- Prova ad accedere senza completare la verifica: il sito dovrebbe restituire un errore 405 o una challenge aggiuntiva.

- Dopo aver superato la verifica, l'accesso dovrebbe aprirsi senza errori.

Per automatizzare tali controlli, è possibile utilizzare servizi come CapMonster Cloud.

CapMonster accetta i parametri della challenge di Imperva (ad esempio, il cookie _incap_, dati da HTML e script), li elabora e restituisce cookie validi pronti all'uso, che possono essere inseriti nel browser o nel client HTTP.

Lavorare con CapMonster Cloud via API di solito prevede i seguenti passaggi:

Nella richiesta per risolvere Incapsula, è necessario specificare i seguenti parametri:

type - CustomTask;

class - Imperva;

websiteURL - indirizzo della pagina principale in cui si trova Incapsula;

incapsulaScriptUrl (all'interno dei metadati) - "incapsulaScriptUrl": "_Incapsula_Resource?SWJIYLWA=719d34d31c8e3a6e6fffd425f7e032f3" — nome del file js di Incapsula;

incapsulaCookies (all'interno dei metadati) - i tuoi cookie da Incapsula. Possono essere ottenuti sulla pagina utilizzando document.cookie o nell'intestazione della richiesta Set-Cookie: "incap_sess_*=...; visid_incap_*=..." (vedi esempio di richiesta /createTask);

reese84UrlEndpoint (all'interno dei metadati) -

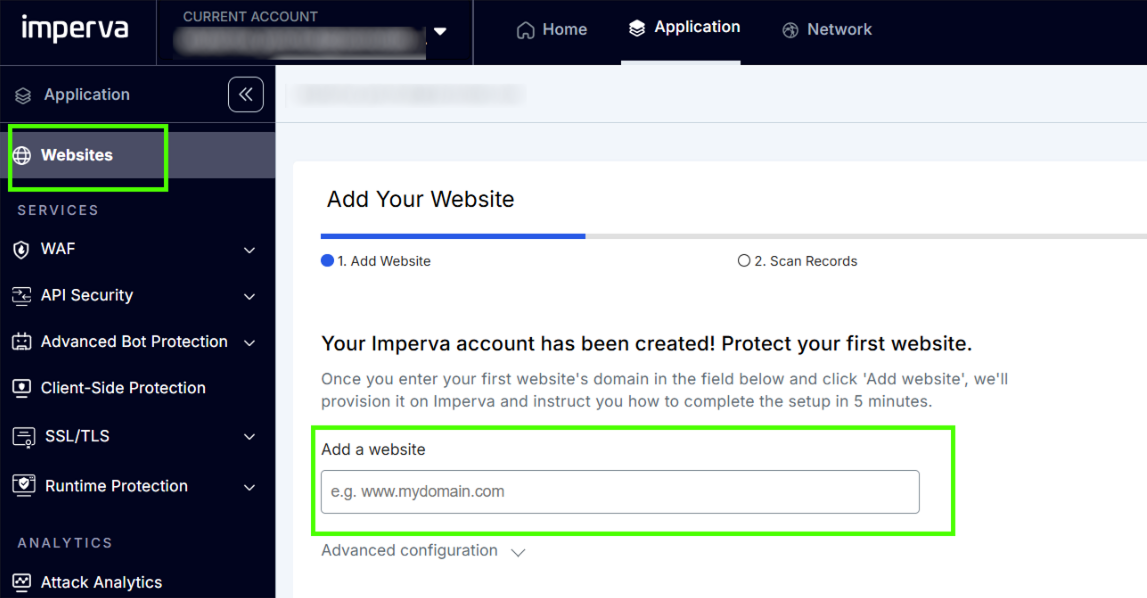

1. Crea un account (usa la tua email aziendale per la registrazione) e vai alla Imperva Cloud Security Console.

2. Conferma l'email. Dopo l'accesso, verrai indirizzato al pannello di controllo (puoi saperne di più sul lavoro con la Security Console nella documentazione).

3. Apri la sezione Websites e inserisci il dominio reale del tuo sito.

Imperva automaticamente:

- rileverà il tuo provider DNS,

- verificherà l'SSL,

- inizierà la scansione dei record DNS.

4. Configura i record DNS. Se Imperva mostra il passaggio:

Point dev.mysite.com DNS records to ImpervaFai quanto segue:

- Vai al pannello DNS del tuo registrar o hosting.

- Crea o aggiorna il record:

Tipo: CNAME

Nome: dev (sottodominio che stai collegando)

Valore: <tuo_host_imperva>.ng.impervadns.net

Esempio:

dev.mysite.com > CNAME > xivaxeo.ng.impervadns.net

Captcha supportati

Se ti è capitato un sito con un captcha o un altro sistema di protezione già installato e senza accesso al codice, nessun problema! È piuttosto facile capire quale tecnologia viene utilizzata. Per verificare che tutto funzioni correttamente, puoi usare il servizio di riconoscimento CapMonster Cloud in un ambiente di test isolato, così da assicurarti che il meccanismo di elaborazione dei token e la logica di verifica funzionino correttamente.

Nel caso di Imperva Incapsula, è sufficiente individuare il sistema, analizzarne il comportamento e assicurarsi che la protezione funzioni correttamente. Nell’articolo abbiamo mostrato come riconoscere Imperva Incapsula e dove trovare le istruzioni per la sua integrazione o riconfigurazione, in modo da poter mantenere la protezione in modo affidabile e controllarne il funzionamento.