Precios de la solución Imperva Incapsula

En este artículo hemos intentado responder a todas las preguntas clave. Para empezar a resolver la tarea, primero hay que determinar qué sistema de protección se está utilizando. Para ello, puedes consultar la lista de captchas y sistemas de protección antibot más populares, donde se muestran ejemplos visuales y señales clave que te ayudarán a identificar rápidamente con qué estás tratando.

Si descubres que tu sitio web utiliza Imperva Incapsula, el siguiente paso será analizar con más detalle sus propiedades y su funcionamiento. En este mismo artículo también puedes consultar la guía de integración de Imperva Incapsula para comprender por completo cómo funciona en tu sitio. Esto te permitirá no solo entender la protección actual, sino también planificar correctamente su mantenimiento.

Cómo resolver Incapsula a través de CapMonster Cloud

Al probar páginas protegidas por Imperva Incapsula, a menudo es necesario asegurarse de que la protección funciona correctamente y que el sistema filtra adecuadamente el tráfico sospechoso.

Puedes verificar manualmente el funcionamiento de la protección en tu sitio:

- Abre la página deseada y asegúrate de que Incapsula presente una verificación.

- Intenta acceder sin completar la verificación: el sitio debería devolver un error 405 o un desafío (challenge) adicional.

- Después de pasar la verificación, el acceso debería abrirse sin errores.

Para automatizar estas comprobaciones, puedes utilizar servicios como CapMonster Cloud.

CapMonster acepta los parámetros del desafío de Imperva (por ejemplo, la cookie _incap_, datos del HTML y scripts), los procesa y devuelve cookies válidas listas para usar, que se pueden insertar en el navegador o cliente HTTP.

Trabajar con CapMonster Cloud mediante la API suele implicar los siguientes pasos:

En la solicitud para resolver Incapsula, es necesario especificar los siguientes parámetros:

type - CustomTask;

class - Imperva;

websiteURL - dirección de la página principal donde se encuentra Incapsula;

incapsulaScriptUrl (dentro de metadata) - "incapsulaScriptUrl": "_Incapsula_Resource?SWJIYLWA=719d34d31c8e3a6e6fffd425f7e032f3" — nombre del archivo js de Incapsula;

incapsulaCookies (dentro de metadata) - tus cookies de Incapsula. Se pueden obtener en la página usando document.cookie o en el encabezado de la respuesta Set-Cookie: "incap_sess_*=...; visid_incap_*=..." (ver ejemplo de solicitud /createTask);

reese84UrlEndpoint (dentro de metadata) - nombre del endpoint al que se envía el fingerprint reese84;

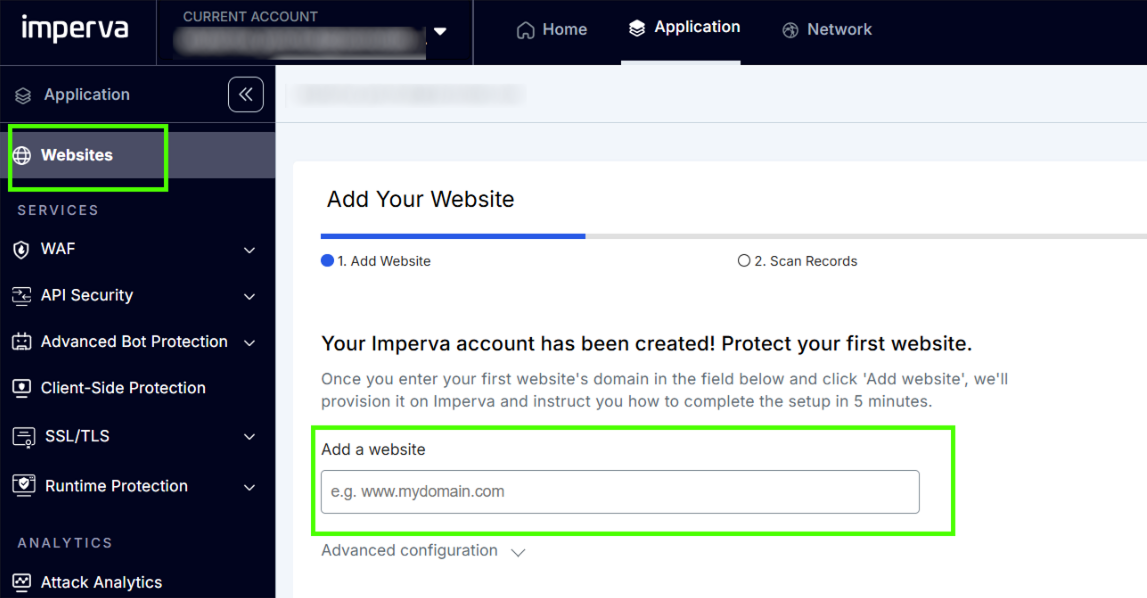

1. Crea una cuenta (usa tu correo corporativo para el registro) y ve a la Imperva Cloud Security Console.

2. Confirma el correo electrónico. Después de iniciar sesión, accederás al panel de control (puedes obtener más información sobre el trabajo con Security Console en la documentación).

3. Abre la sección Websites e introduce el dominio real de tu sitio.

Imperva automáticamente:

- detectará tu proveedor de DNS,

- verificará el SSL,

- comenzará a escanear los registros DNS.

4. Configura los registros DNS. Si Imperva muestra el paso:

Point dev.mysite.com DNS records to ImpervaHaz lo siguiente:

- Ve al panel de DNS de tu registrador o hosting.

- Crea o actualiza el registro:

Tipo: CNAME

Nombre: dev (subdominio que estás conectando)

Valor: <tu_host_imperva>.ng.impervadns.net

Ejemplo:

dev.mysite.com > CNAME > xivaxeo.ng.impervadns.net

Captchas compatibles

Si has heredado un sitio web que ya tiene un captcha u otro sistema de protección instalado y no tienes acceso al código, no pasa nada. Identificar qué tecnología se está utilizando es bastante sencillo. Para comprobar que todo funciona correctamente, puedes usar el servicio de reconocimiento CapMonster Cloud en un entorno de pruebas aislado, para asegurarte de que el mecanismo de procesamiento de tokens y la lógica de verificación funcionan correctamente.

En el caso de Imperva Incapsula, basta con detectar el sistema, analizar su comportamiento y confirmar que la protección funciona correctamente. En el artículo hemos mostrado cómo identificar Imperva Incapsula y dónde encontrar las instrucciones para su integración o reconfiguración, de modo que puedas mantener la protección con confianza y controlar su funcionamiento.